- Principales informations

- Getting Started

- Agent

- API

- Tracing

- Conteneurs

- Dashboards

- Database Monitoring

- Datadog

- Site Datadog

- DevSecOps

- Incident Management

- Intégrations

- Internal Developer Portal

- Logs

- Monitors

- OpenTelemetry

- Profileur

- Session Replay

- Security

- Serverless for AWS Lambda

- Software Delivery

- Surveillance Synthetic

- Tags

- Workflow Automation

- Learning Center

- Support

- Glossary

- Standard Attributes

- Guides

- Agent

- Intégrations

- Développeurs

- OpenTelemetry

- Administrator's Guide

- API

- Partners

- Application mobile

- DDSQL Reference

- CoScreen

- CoTerm

- Remote Configuration

- Cloudcraft

- In The App

- Dashboards

- Notebooks

- DDSQL Editor

- Reference Tables

- Sheets

- Alertes

- Watchdog

- Métriques

- Bits AI

- Internal Developer Portal

- Error Tracking

- Change Tracking

- Service Management

- Actions & Remediations

- Infrastructure

- Cloudcraft

- Resource Catalog

- Universal Service Monitoring

- Hosts

- Conteneurs

- Processes

- Sans serveur

- Surveillance réseau

- Cloud Cost

- Application Performance

- APM

- Termes et concepts de l'APM

- Sending Traces to Datadog

- APM Metrics Collection

- Trace Pipeline Configuration

- Connect Traces with Other Telemetry

- Trace Explorer

- Recommendations

- Code Origin for Spans

- Observabilité des services

- Endpoint Observability

- Dynamic Instrumentation

- Live Debugger

- Suivi des erreurs

- Sécurité des données

- Guides

- Dépannage

- Profileur en continu

- Database Monitoring

- Agent Integration Overhead

- Setup Architectures

- Configuration de Postgres

- Configuration de MySQL

- Configuration de SQL Server

- Setting Up Oracle

- Setting Up Amazon DocumentDB

- Setting Up MongoDB

- Connecting DBM and Traces

- Données collectées

- Exploring Database Hosts

- Explorer les métriques de requête

- Explorer des échantillons de requêtes

- Exploring Database Schemas

- Exploring Recommendations

- Dépannage

- Guides

- Data Streams Monitoring

- Data Jobs Monitoring

- Data Observability

- Digital Experience

- RUM et Session Replay

- Surveillance Synthetic

- Continuous Testing

- Product Analytics

- Software Delivery

- CI Visibility

- CD Visibility

- Deployment Gates

- Test Visibility

- Code Coverage

- Quality Gates

- DORA Metrics

- Feature Flags

- Securité

- Security Overview

- Cloud SIEM

- Code Security

- Cloud Security Management

- Application Security Management

- Workload Protection

- Sensitive Data Scanner

- AI Observability

- Log Management

- Pipelines d'observabilité

- Log Management

- CloudPrem

- Administration

Créer une politique IAM personnalisée à utiliser avec Cloudcraft

Cloudcraft utilise un rôle IAM en lecture seule pour analyser votre compte AWS et effectuer une rétro-ingénierie des relations de service entre les composants afin de générer automatiquement un diagramme de votre architecture.

Le moyen le plus simple de tout configurer est de suivre les instructions dans l’application, qui crée le rôle et configure les autorisations pour vous en quelques clics. Le rôle se voit attribuer la politique IAM ReadOnlyAccess gérée par AWS par défaut.

Si vous devez contrôler plus précisément les autorisations, par exemple pour exclure certains services ou API, une politique IAM Cloudcraft personnalisée vous permettra de le faire.

Si vous utilisez une politique IAM personnalisée, vous devez la maintenir manuellement à jour au fur et à mesure que de nouveaux services et fonctionnalités sont ajoutés à Cloudcraft. Si vous voyez un avis dans l'application indiquant Accès AWS limité, essayez de mettre à jour votre politique IAM personnalisée avec la dernière version ci-dessous.

Créer une politique IAM personnalisée

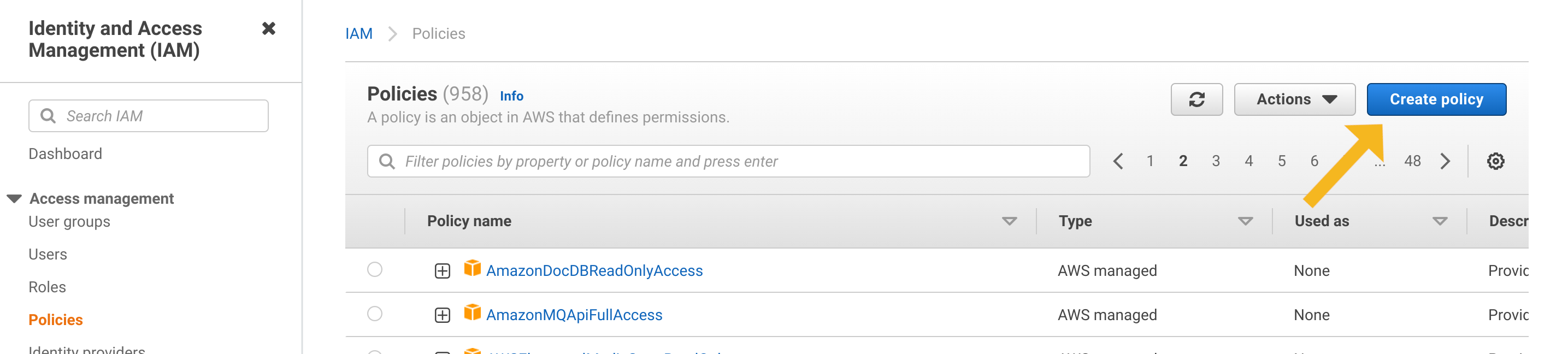

Commencez par ouvrir la console des politiques IAM et cliquez sur le bouton Create Policy.

Passez à l’onglet JSON et copiez le contenu de l’une des politiques liées ci-dessous :

Vous pouvez également personnaliser la politique pour répondre à vos exigences uniques.

- Politique IAM personnalisée Cloudcraft : cette politique est plus stricte que la politique

ReadOnlyAccesspar défaut. La politique inclut uniquement les services individuels et les autorisations en lecture seule que Cloudcraft utilise. La politique devra généralement être mise à jour lorsque Cloudcraft ajoute la prise en charge de services entièrement nouveaux. - Politique IAM minimale Cloudcraft : il s’agit de la forme de politique la plus stricte. La politique répertorie chaque autorisation individuelle en lecture seule pour une fonctionnalité Cloudcraft complète. Cette politique doit être mise à jour plus fréquemment, à la fois lorsque la prise en charge de nouveaux services est ajoutée et lorsque les services existants sont améliorés.

- Vous pouvez utiliser l’une ou l’autre des politiques ci-dessus comme base pour vos propres personnalisations. Par exemple, des services ou des autorisations individuels peuvent être supprimés. Si un service ne peut pas être accessible par Cloudcraft, le service sera exclu du diagramme résultant.

Cliquez sur le bouton Review policy en bas de l’écran, puis saisissez un nom et une description. Cloudcraft recommande d’utiliser les valeurs suivantes pour que les choses restent organisées et plus faciles à auditer.

- Policy Name : Cloudcraft

- Policy Description : Politique personnalisée pour Cloudcraft.

Ensuite, cliquez sur Create policy pour créer la politique. La console AWS vous redirige vers la page des politiques.

Enfin, attachez la politique nouvellement créée au rôle IAM Cloudcraft. Si vous n’avez pas encore créé le rôle, suivez les instructions dans l’application.