- Esenciales

- Empezando

- Agent

- API

- Rastreo de APM

- Contenedores

- Dashboards

- Monitorización de bases de datos

- Datadog

- Sitio web de Datadog

- DevSecOps

- Gestión de incidencias

- Integraciones

- Internal Developer Portal

- Logs

- Monitores

- OpenTelemetry

- Generador de perfiles

- Session Replay

- Security

- Serverless para Lambda AWS

- Software Delivery

- Monitorización Synthetic

- Etiquetas (tags)

- Workflow Automation

- Centro de aprendizaje

- Compatibilidad

- Glosario

- Atributos estándar

- Guías

- Agent

- Arquitectura

- IoT

- Plataformas compatibles

- Recopilación de logs

- Configuración

- Automatización de flotas

- Solucionar problemas

- Detección de nombres de host en contenedores

- Modo de depuración

- Flare del Agent

- Estado del check del Agent

- Problemas de NTP

- Problemas de permisos

- Problemas de integraciones

- Problemas del sitio

- Problemas de Autodiscovery

- Problemas de contenedores de Windows

- Configuración del tiempo de ejecución del Agent

- Consumo elevado de memoria o CPU

- Guías

- Seguridad de datos

- Integraciones

- Desarrolladores

- Autorización

- DogStatsD

- Checks personalizados

- Integraciones

- Build an Integration with Datadog

- Crear una integración basada en el Agent

- Crear una integración API

- Crear un pipeline de logs

- Referencia de activos de integración

- Crear una oferta de mercado

- Crear un dashboard de integración

- Create a Monitor Template

- Crear una regla de detección Cloud SIEM

- Instalar la herramienta de desarrollo de integraciones del Agente

- Checks de servicio

- Complementos de IDE

- Comunidad

- Guías

- OpenTelemetry

- Administrator's Guide

- API

- Partners

- Aplicación móvil de Datadog

- DDSQL Reference

- CoScreen

- CoTerm

- Remote Configuration

- Cloudcraft

- En la aplicación

- Dashboards

- Notebooks

- Editor DDSQL

- Reference Tables

- Hojas

- Monitores y alertas

- Watchdog

- Métricas

- Bits AI

- Internal Developer Portal

- Error Tracking

- Explorador

- Estados de problemas

- Detección de regresión

- Suspected Causes

- Error Grouping

- Bits AI Dev Agent

- Monitores

- Issue Correlation

- Identificar confirmaciones sospechosas

- Auto Assign

- Issue Team Ownership

- Rastrear errores del navegador y móviles

- Rastrear errores de backend

- Manage Data Collection

- Solucionar problemas

- Guides

- Change Tracking

- Gestión de servicios

- Objetivos de nivel de servicio (SLOs)

- Gestión de incidentes

- De guardia

- Status Pages

- Gestión de eventos

- Gestión de casos

- Actions & Remediations

- Infraestructura

- Cloudcraft

- Catálogo de recursos

- Universal Service Monitoring

- Hosts

- Contenedores

- Processes

- Serverless

- Monitorización de red

- Cloud Cost

- Rendimiento de las aplicaciones

- APM

- Términos y conceptos de APM

- Instrumentación de aplicación

- Recopilación de métricas de APM

- Configuración de pipelines de trazas

- Correlacionar trazas (traces) y otros datos de telemetría

- Trace Explorer

- Recommendations

- Code Origin for Spans

- Observabilidad del servicio

- Endpoint Observability

- Instrumentación dinámica

- Live Debugger

- Error Tracking

- Seguridad de los datos

- Guías

- Solucionar problemas

- Límites de tasa del Agent

- Métricas de APM del Agent

- Uso de recursos del Agent

- Logs correlacionados

- Stacks tecnológicos de llamada en profundidad PHP 5

- Herramienta de diagnóstico de .NET

- Cuantificación de APM

- Go Compile-Time Instrumentation

- Logs de inicio del rastreador

- Logs de depuración del rastreador

- Errores de conexión

- Continuous Profiler

- Database Monitoring

- Gastos generales de integración del Agent

- Arquitecturas de configuración

- Configuración de Postgres

- Configuración de MySQL

- Configuración de SQL Server

- Configuración de Oracle

- Configuración de MongoDB

- Setting Up Amazon DocumentDB

- Conexión de DBM y trazas

- Datos recopilados

- Explorar hosts de bases de datos

- Explorar métricas de consultas

- Explorar ejemplos de consulta

- Exploring Database Schemas

- Exploring Recommendations

- Solucionar problemas

- Guías

- Data Streams Monitoring

- Data Jobs Monitoring

- Data Observability

- Experiencia digital

- Real User Monitoring

- Pruebas y monitorización de Synthetics

- Continuous Testing

- Análisis de productos

- Entrega de software

- CI Visibility

- CD Visibility

- Deployment Gates

- Test Visibility

- Configuración

- Network Settings

- Tests en contenedores

- Repositories

- Explorador

- Monitores

- Test Health

- Flaky Test Management

- Working with Flaky Tests

- Test Impact Analysis

- Flujos de trabajo de desarrolladores

- Cobertura de código

- Instrumentar tests de navegador con RUM

- Instrumentar tests de Swift con RUM

- Correlacionar logs y tests

- Guías

- Solucionar problemas

- Code Coverage

- Quality Gates

- Métricas de DORA

- Feature Flags

- Seguridad

- Información general de seguridad

- Cloud SIEM

- Code Security

- Cloud Security Management

- Application Security Management

- Workload Protection

- Sensitive Data Scanner

- Observabilidad de la IA

- Log Management

- Observability Pipelines

- Gestión de logs

- CloudPrem

- Administración

- Gestión de cuentas

- Seguridad de los datos

- Ayuda

Reenvío de eventos de auditorías a destinos personalizados

Este producto no es compatible con el sitio Datadog seleccionado. ().

El reenvío de eventos de auditoría está en vista previa.

Información general

El reenvío de eventos de auditorías te permite enviar eventos de auditorías desde Datadog a destinos personalizados como Splunk, Elasticsearch y endpoints HTTP. Los eventos de auditorías se reenvían en formato JSON. Puedes añadir hasta tres destinos para cada organización de Datadog.

Nota: Sólo los usuarios de Datadog con el permiso audit_trail_write pueden crear, editar o eliminar destinos personalizados para el reenvío de eventos de auditorías.

Configurar el reenvío de eventos de auditorías a destinos personalizados

- Si es necesario, añade IP de webhooks de la lista de rangos IP a la lista de autorizaciones.

- Ve a Configuración de Audit Trail.

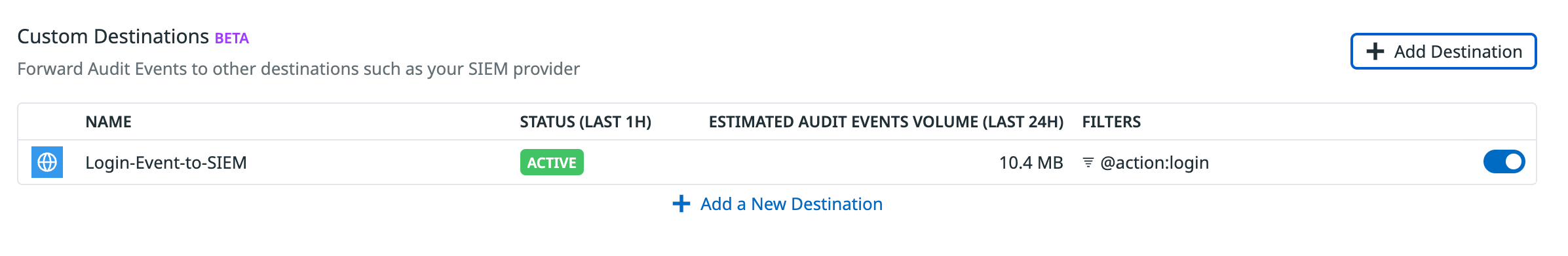

- Haz clic en Add Destination (Añadir el destino), en la sección Audit Event Forwarding (Reenvío de eventos de auditorías).

- Introduce la consulta para filtrar tus eventos de auditorías y reenviarlos. Por ejemplo, añade

@action:login, como consulta para filtrar, si sólo quieres reenviar eventos de inicio de sesión a tu SIEM o destino personalizado. Consulta Sintaxis de búsqueda para obtener más información. - Selecciona el Destination Type (Tipo de destino).

- Introduce un nombre para el destino.

- En el campo Define endpoint (Definir el endpoint), introduce el endpoint al que quieres enviar los logs. El endpoint debe empezar por

https://.- Por ejemplo, si quieres enviar logs a Sumo Logic, consulta la documentación de configuración de un origen HTTP para logs y métricas a fin de obtener la dirección URL HTTP de origen para enviar datos a su recopilador. Introduce la dirección URL HTTP de origen en el campo Define endpoint (Definir el endpoint).

- En la sección Configure Authentication (Configurar la autenticación), selecciona uno de los siguientes tipos de autenticación y proporciona los datos correspondientes:

- Autenticación básica: proporciona el nombre de usuario y la contraseña de la cuenta a la que quieres enviar los logs.

- Encabezado de la solicitud: Proporciona el nombre y el valor del encabezado. Por ejemplo, si utilizas el encabezado Authorization (Autorización) y el nombre de usuario de la cuenta a la que quieres enviar los logs, será

myaccounty la contraseñamypassword:- Introduce

Authorizationpara el Header Name (Nombre del encabezado). - El valor del encabezado tiene el formato

Basic username:password, dondeusername:passwordestá codificado en base64. En este ejemplo, el valor del encabezado esBasic bXlhY2NvdW50Om15cGFzc3dvcmQ=.

- Introduce

- Haz clic en Save (Guardar).

- Introduce un nombre para el destino.

- En la sección Configure Destination (Configurar el destino), introduce el endpoint al que quieres enviar los logs. El endpoint debe empezar por

https://. Por ejemplo, introducehttps://<your_account>.splunkcloud.com:8088. **Nota:/services/collector/eventse añade automáticamente al endpoint. - En la sección Configure Authentication (Configurar la autenticación), introduce el token HEC Splunk. Consulta Configurar y utilizar un recopilador de eventos HTTP para obtener más información sobre el token HEC Splunk.

- Haz clic en Save (Guardar).

Nota: El reconocimiento del indizador tiene que estar deshabilitado.

- Introduce un nombre para el destino.

- En la sección Configure Destination (Configurar el destino), introduce los siguientes datos:

- El endpoint al que deseas enviar los logs. El endpoint debe empezar con

https://. Un ejemplo de un endpoint para Elasticsearch:https://<your_account>.us-central1.gcp.cloud.es.io. - El nombre del índice de destino al que deseas enviar los logs.

- Opcionalmente, selecciona la rotación del índice para la frecuencia con la que desees crear un nuevo índice:

No Rotation,Every Hour,Every Day,Every Week, oEvery Month. El valor predeterminado esNo Rotation.

- El endpoint al que deseas enviar los logs. El endpoint debe empezar con

- En la sección Configure Authentication (Configurar la autenticación), introduce el nombre de usuario y la contraseña de tu cuenta Elasticsearch.

- Haz clic en Save (Guardar).

El reenvío de logs a Microsoft Sentinel está en la vista previa.

- Introduce un nombre para el destino.

- La autenticación para Microsoft Sentinel Forwarder requiere la configuración de un registro de aplicación a través de la integración de Datadog Azure.

- En la sección Configure Destination (Configurar el destino), introduce los siguientes datos:

Configuración Descripción Ejemplo Endpoint de ingesta de logs Introduce el endpoint en el Data Collection Endpoint (DCE) donde se envían los logs. Se etiqueta como “Logs Ingestion” (Ingesta de logs) en la página de descripción general del DCE. https://my-dce-5kyl.eastus-1.ingest.monitor.azure.comID inmutable Especifica el ID inmutable de la Data Collection Rule (DCR) donde las rutas de registro están definidas, como se muestra en la página Información general de DCR como “Immutable Id”. Nota: Asegúrate de que el rol Monitoring Metrics Publisher esté asignado en la configuración DCR IAM. dcr-000a00a000a00000a000000aa000a0aaNombre de declaración del flujo Proporciona el nombre de la Declaración de flujo de destino encontrado en el JSON de recurso de la DCR en streamDeclarations.Custom-MyTable

Referencias adicionales

Más enlaces, artículos y documentación útiles: