- 重要な情報

- はじめに

- 用語集

- Standard Attributes

- ガイド

- インテグレーション

- エージェント

- OpenTelemetry

- 開発者

- Administrator's Guide

- API

- Partners

- DDSQL Reference

- モバイルアプリケーション

- CoScreen

- CoTerm

- Remote Configuration

- Cloudcraft

- アプリ内

- ダッシュボード

- ノートブック

- DDSQL Editor

- Reference Tables

- Sheets

- Watchdog

- アラート設定

- メトリクス

- Bits AI

- Internal Developer Portal

- Error Tracking

- Change Tracking

- Service Management

- Actions & Remediations

- インフラストラクチャー

- Cloudcraft

- Resource Catalog

- ユニバーサル サービス モニタリング

- Hosts

- コンテナ

- Processes

- サーバーレス

- ネットワークモニタリング

- Cloud Cost

- アプリケーションパフォーマンス

- APM

- Continuous Profiler

- データベース モニタリング

- Data Streams Monitoring

- Data Jobs Monitoring

- Data Observability

- Digital Experience

- RUM & セッションリプレイ

- Synthetic モニタリング

- Continuous Testing

- Product Analytics

- Software Delivery

- CI Visibility (CI/CDの可視化)

- CD Visibility

- Deployment Gates

- Test Visibility

- Code Coverage

- Quality Gates

- DORA Metrics

- Feature Flags

- セキュリティ

- セキュリティの概要

- Cloud SIEM

- Code Security

- クラウド セキュリティ マネジメント

- Application Security Management

- Workload Protection

- Sensitive Data Scanner

- AI Observability

- ログ管理

- Observability Pipelines(観測データの制御)

- ログ管理

- CloudPrem

- 管理

Oracle Cloud Infrastructure

インテグレーションバージョン1.1.0

選択中の Datadog サイト () では、Oracle Cloud Infrastructure インテグレーションはサポートされていません。

概要

Oracle Cloud Infrastructure (OCI) は、エンタープライズ規模の企業で利用されている infrastructure-as-a-service (IaaS) と platform-as-a-service (PaaS) です。ホスティング、ストレージ、ネットワーキング、データベースなど、30 を超えるマネージド サービスを包括的に提供しています。

Datadog の OCI インテグレーションを利用すると、メトリクス、ログ、リソース データを通じて OCI 環境を包括的に可視化できます。これらのデータは、ダッシュボードの構築やトラブルシューティングに役立つだけでなく、セキュリティやコンプライアンス態勢の監視にも活用できます。

セットアップ

メトリクスの収集

OCI QuickStart は Preview 提供中です。今すぐ申請するには、このフォーム をご利用ください。

Datadog の OCI QuickStart は、数回クリックするだけで OCI のインフラとアプリケーションの監視を始められる、フル マネージドのセットアップです。OCI QuickStart は、メトリクス、ログ、リソース データを Datadog に転送するために必要な基盤を構築し、新しいリソースや OCI コンパートメントも自動的に検出してデータ収集に取り込みます。

注:

- デフォルトで送信されるのはメトリクスのみです。このセットアップが完了したら、Datadog OCI インテグレーション タイル からログ収集とリソース データ収集を有効にしてください。

- 2025 年 7 月 15 日時点で存在していた OCI Commercial リージョンはすべてサポートされています。この日以降に追加された OCI リージョンは、現時点ではサポートされていません。

To set up the infrastructure for metric and log forwarding to Datadog:

- Configure the Datadog OCI integration tile

- Deploy the QuickStart stack

- Complete the setup in Datadog

- Validate metrics are flowing

- Configure metric collection (optional)

- Configure log collection (optional)

このインテグレーションでは、Datadog へデータを転送するために Oracle Service Connector Hub を使用する必要があります。セットアップを完了する前に、サービス制限の引き上げを申請する ことをおすすめします。必要となる Service Connector Hub のおおよその数は次のとおりです:

$$\text"Service Connector Hubs" = \text"テナンシ内のコンパートメント数" / \text"5"$$

Prerequisites for this setup

Prerequisites for this setup

- Your OCI user account needs the Cloud Administrator role to complete these steps

- You must be logged into OCI in the tenancy you want to integrate with

- You must be logged into OCI with the Home Region selected in the top right of the screen

- Your OCI user account needs to be in the Default Identity Domain

- Your OCI user account must be able to create a user, user group, and dynamic group in the Default Identity Domain

- Your OCI user account must be able to create policies in the root compartment

Datadog OCI integration tile

- Datadog OCI インテグレーション タイル に移動し、Add New Tenancy をクリックします。

- Select or create a Datadog API key to use for the integration.

- Create a Datadog application key.

- Click Create OCI Stack. This takes you to an Oracle Resource Manager (ORM) stack to finish deployment.

Note: Deploy this stack only once per tenancy.

ORM stack

- Oracle 利用規約に同意します。

- Leave the option to use custom Terraform providers unchecked.

- スタックのデプロイ先には既定の作業ディレクトリを使用するか、必要に応じて別のディレクトリを選択します。

- Click Next, and Next again.

- Create をクリックし、デプロイが完了するまで最大 15 分待ちます。

Datadog で設定を完了する

Datadog OCI インテグレーション タイル に戻り、Ready! をクリックします。

検証

Datadog の OCI インテグレーション概要ダッシュボード または Metrics Explorer ページ で oci.* メトリクスを確認します。

OCI 関数メトリクス (

oci.faas ネームスペース) とコンテナインスタンスメトリクス (oci_computecontainerinstance ネームスペース) はプレビュー版です。設定

セットアップが完了すると、Datadog OCI インテグレーション タイル の左側で、そのテナンシ用の設定タブが利用できるようになります。以下のセクションで説明するように、テナンシ全体のデータ収集設定を適用してください。

Add regions

On the General tab, select the regions for data collection from the Regions checkbox list. Region selections apply to the entire tenancy, for both metrics and logs.

Note: If you used the QuickStart setup method, and afterward subscribed to a new OCI region, reapply the initial setup stack in ORM. The new region then becomes available in the Datadog OCI tile.

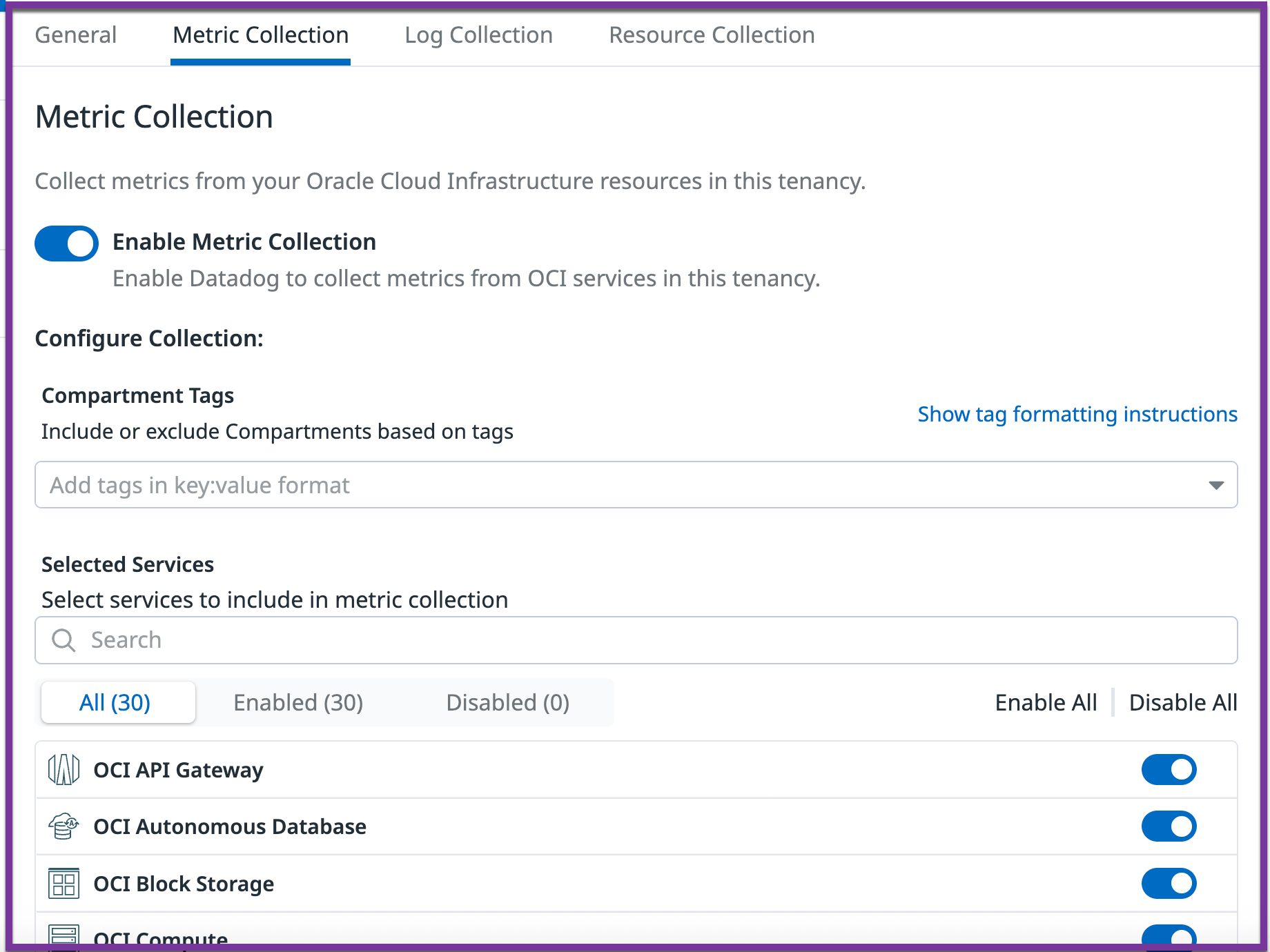

Metric and log collection

Use the Metric collection and Log collection tabs to configure which metrics and logs are sent to Datadog:

- Enable or disable collection of metrics or logs for the entire tenancy

- Include or exclude specific compartments based on

key:valueformat compartment tags. For example:datadog:monitored,env:prod*includes compartments if either of these tags is present!env:staging,!testingでは、両方 のタグが存在する場合にのみコンパートメントが除外されます。datadog:monitored,!region:us-phoenix-1includes compartments that both have the tagdatadog:monitoredand do not have the tagregion:us-phoenix-1

- Enable or disable collection for specific OCI services

注:

- After modifying tags in OCI, it may take up to 15 minutes for the changes to appear in Datadog

- In OCI, tags are not inherited by child compartments; each compartment must be tagged individually

Resource Collection

Datadog OCI インテグレーション タイル の Resource Collection タブで、Enable Resource Collection トグルをクリックします。リソースは Datadog Resource Catalog で確認できます。

OCI メトリクスを Datadog に転送するには

- Enter tenancy info

- Deploy OCI policy stack in the home region of your tenancy to create a Datadog read-only user, group, and policies

- Enter DatadogROAuthUser info in Datadog

- Deploy OCI metric forwarding stack for every tenancy region you want to forward metrics from

- Complete the setup in Datadog

- Validate metrics are flowing

- Configure metric collection (optional)

- Configure log collection (optional)

For a visual representation of this architecture, see the Architecture section.

テナンシー情報を入力

Requirements for this section

Requirements for this section

- Your OCI user account needs the Cloud Administrator role to complete these steps

- Tenancy OCID

- Home Region

監視対象のテナンシの OCID と Home Region を、Datadog OCI インテグレーション タイル に入力します。

- この情報は テナンシ詳細ページ で確認できます。

- Home Region には、OCI の Regions and Availability Domains ページ に記載されている Region Identifier の値を入力します。

Create OCI policy stack

Requirements for this section

Requirements for this section

- OCI ユーザー アカウントには、Default ドメインで 動的グループとポリシーを作成する 権限が必要です。

- You must be in the home region of the tenancy

Ensure that the home region of the tenancy is selected in the top right of the screen.

This Oracle Resource Manager (ORM) policy stack should only be deployed once per tenancy.

- Click the Create Policy Stack button on the Datadog OCI integration tile.

- Oracle 利用規約に同意します。

- カスタム Terraform プロバイダーを使用するオプションは未選択のままにします。

- Use the default name and compartment for the stack, or optionally provide your own descriptive name or compartment.

- Next をクリックします。

- Leave the tenancy field and current user field as-is.

- Next をクリックします。

- Create をクリックします。

Enter DatadogROAuthUser info

Requirements for this section

Requirements for this section

- OCID of the

DatadogROAuthUser - OCI API key and fingerprint value

- In the OCI console search bar, search for

DatadogROAuthUserand click on the User resource that appears. - Copy the user’s OCID value.

- その値を Datadog OCI インテグレーション タイル の User OCID フィールドに貼り付けます。

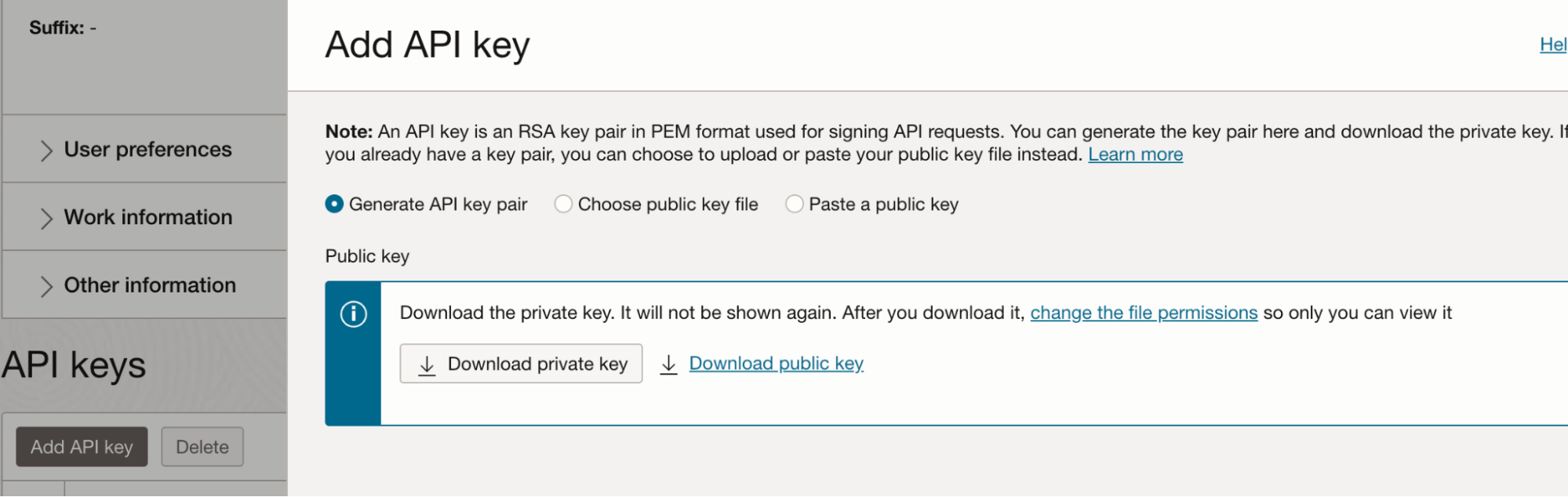

- Returning to the OCI console, generate an API key with these steps:

a. In the bottom left corner of the screen, under Resources, click API keys.

b. Click Add API key.

c. Click Download private key.

d. Click Add.

e. A Configuration file preview popup appears, but no action is needed; close the popup.

- フィンガープリント値をコピーし、Datadog OCI インテグレーション タイル の Fingerprint フィールドに貼り付けます。

- Copy the private key value with these steps:

a. Open the downloaded private key

.pemfile in a text editor, or use a terminal command such ascatto display the file’s contents. b.-----BEGIN PRIVATE KEY-----と-----END PRIVATE KEY-----を含む全内容をコピーします。 - プライベートキーの値を Datadog OCI インテグレーションタイルの Private Key フィールドに貼り付けてください。

Create OCI metric forwarding stack

Requirements for this section

Requirements for this section

- Your OCI user account must be able to create resources in the compartment

- Datadog API Key の値

- Username and auth token for a user with the

REPOSITORY_READandREPOSITORY_UPDATEpermissions to pull and push images to a Docker repo- 認証トークンの作成方法については、認証トークンを取得する を参照してください。

- 必要なポリシーの詳細については、リポジトリ アクセスを制御するポリシー を参照してください。

注: Docker registry へのログイン設定が正しいことを確認するには、Oracle Cloud Infrastructure Registry にログインする を参照してください。

The metric forwarding stack must be deployed for each combination of tenancy and region to be monitored. For the simplest setup, Datadog recommends creating all the necessary OCI resources with the Oracle Resource Manager (ORM) stack provided below. Alternatively, you can use your existing OCI networking infrastructure.

All resources created by Datadog’s ORM stack are deployed to the compartment specified, and for the region currently selected in the top right of the screen.

- Click the Create Metric Stack button on the Datadog OCI integration tile.

- Oracle 利用規約に同意します。

- Leave the Custom providers option unchecked.

- スタックに名前を付け、それをデプロイするコンパートメントを選択します。

- Next をクリックします。

- Datadog API Key フィールドに、Datadog API Key の値を入力します。

- In the Network options section, leave

Create VCNchecked.

(Optional) Use existing VCN instead

(Optional) Use existing VCN instead

If using an existing Virtual Cloud Network (VCN), the subnet’s OCID must be provided to the stack. Make sure that the VCN:

- Is allowed to make HTTP egress calls through NAT gateway

- Is able to pull images from OCI container registry using service gateway

- Has the route table rules to allow NAT gateway and service gateway

- Has the security rules to send HTTP requests

- In the Network options section, uncheck the

Create VCNoption and enter your VCN information:

a. In the vcnCompartment field, select your compartment.

b. In the existingVcn section, select your existing VCN.

c. Function Subnet OCID セクションで、使用するサブネットの OCID を入力します。

- In the Metrics settings section, optionally remove any metric namespaces from collection.

- In the Metrics compartments section, enter a comma-separated list of compartment OCIDs to monitor. Any metric namespace filters selected in the previous step are applied to each compartment.

- In the Function settings section, select

GENERIC_ARM. SelectGENERIC_X86if deploying in a Japan region. - Next をクリックします。

- Create をクリックします。

- Datadog OCI インテグレーション タイル に戻り、Create Configuration をクリックします。

注:

- By default, only the root compartment is selected, and all of the metric namespaces from Step 8 which are present in the compartment are enabled (up to 50 namespaces are supported per connector hub). If you choose to monitor additional compartments, the namespaces added to them are an intersection of namespaces selected and the namespaces present in the compartment.

- Resource Manager スタックの Terraform state file にアクセスできるユーザーは、適切に管理する必要があります。詳しくは、Securing Resource Manager ページの Terraform State Files セクション を参照してください。

See the full list of metric namespaces

See the full list of metric namespaces

メトリクスネームスペース

ログ収集

Use one of the methods below to send your OCI logs to Datadog:

- メトリクスとログの両方を Datadog に転送するために必要な基盤を作成するには、セットアップ セクション の手順に従ってください。

- Datadog OCI インテグレーション タイル の Log Collection タブで、Enable Log Collection トグルをクリックします。

- OCI ログを構成します。

- OCI 関数を作成します。

- OCI サービスコネクタを設定します。

以下の手順では、OCI ポータルを使用してインテグレーションを設定します。

OCI ロギング

- OCI ポータルで、Logging -> Log Groups に移動します。

- コンパートメントを選択し、Create Log Group をクリックします。サイドパネルが開きます。

- 名前には

data_log_groupを入力し、オプションで説明とタグを入力します。 - Create をクリックして、新しいロググループを設定します。

- Resources の下にある Logs をクリックします。

- 必要に応じて、Create custom log または Enable service log をクリックします。

- Enable Log をクリックして、新しい OCI ログを作成します。

OCI Logs の詳細については、リソースの Logging を有効にする を参照してください。

OCI 関数

- OCI ポータルで、Functions に移動します。

- 既存のアプリケーションを選択するか、Create Application をクリックします。

- アプリケーション内に新しい OCI 関数を作成します。詳しくは、Oracle による関数の概要 を参照してください。

- It is recommended to create a boilerplate Python function first and replace the automatically-generated files with Datadog’s source code:

func.pyは、Datadog OCI リポジトリ のコードに置き換えます。func.yamlは、Datadog OCI リポジトリ のコードに置き換えます。DATADOG_TOKENとDATADOG_HOSTは、使用している Datadog API Key とリージョンの logs intake リンクに置き換えてください。requirements.txtは、Datadog OCI リポジトリ のコードに置き換えます。

OCI サービスコネクタハブ

- OCI ポータルで、Logging -> Service Connectors に移動します。

- Create Service Connector をクリックして、Create Service Connector ページに移動します。

- ロギングとして Source を選択し、関数として Target を選択します。

- Configure Source Connection で、Compartment name、Log Group、Log を選択します。(最初のステップで作成された Log Group と Log)

- Audit Logs も送信したい場合は、+Another Log をクリックし、同じ Compartment を選択したうえで、Log Group に “_Audit” を指定します。

- Configure target で、Compartment、Function application、Function を選択します。(前のステップで作成された Function Application と Function)

- ポリシーを作成するように求められたら、プロンプトから Create をクリックします。

- 一番下の Create をクリックして、サービスコネクタの作成を完了します。

OCI Object Storage の詳細については、Oracle の Service Connector に関するブログ記事 を参照してください。

- OCI ログを構成します。

- OCI オブジェクトストアを作成し、OCI ログの読み取り/書き込みアクセスを有効にします。

- OCI 関数を作成します。

- OCI イベントを設定します。

以下の手順では、OCI ポータルを使用してインテグレーションを設定します。

OCI ロギング

- OCI ポータルで、Solutions and Platform -> Logging -> Logs に移動します。

- Create Custom Log をクリックして、Create Custom Log ページに移動します。

- 新しい OCI ログに名前を付けます。

- Compartment と Log Group を選択します。この選択は、インストール全体で一貫しています。

- Create Custom Log をクリックして、Create Agent Config ページに移動します。

- Create new configuration をクリックします。

- 新しいコンフィギュレーションに名前を付けます。コンパートメントは事前に選択されています。

- グループタイプを Dynamic Group に設定し、グループを既存のグループの 1 つに設定します。

- 入力タイプを Log Path に設定し、希望の入力名を入力して、ファイルパスに “/” を使用します。

- Create Custom Log をクリックすると、OCI ログが作成され、ログページで利用できるようになります。

OCI Logs の詳細については、リソースの Logging を有効にする を参照してください。

OCI オブジェクトストレージ

- OCI ポータルで、Core Infrastructure -> Object Storage -> Object Storage に移動します。

- Create Bucket をクリックして、Create Bucket フォームに移動します。

- ストレージ階層に Standard を選択し、Emit Object Events をチェックします。

- 好みに応じてフォームの残りの部分に記入します。

- Create Bucket をクリックすると、バケットが作成され、バケットリストで利用できるようになります。

- アクティブなバケットリストから新しいバケットを選択し、リソースの下の Logs をクリックします。

- Toggle read to enabled, which directs you to an Enable Log side menu.

- Compartment と Log Group を選択します (OCI ログと同じ選択を使用します)。

- Log Name の名前を入力し、希望するログ保持を選択します。

OCI Object Storage の詳細については、Object Storage にデータを格納する を参照してください。

OCI 関数

- OCI ポータルで、Solutions and Platform -> Developer Services -> Functions に移動します。

- 既存のアプリケーションを選択するか、Create Application をクリックします。

- アプリケーション内に新しい OCI 関数を作成します。詳しくは、Oracle による関数の概要 を参照してください。

- It is recommended to create a boilerplate Python function first and replace the automatically-generated files with Datadog’s source code:

func.pyは、Datadog OCI リポジトリ のコードに置き換えます。func.yamlは、Datadog OCI リポジトリ のコードに置き換えます。DATADOG_TOKENとDATADOG_HOSTは、使用している Datadog API Key とリージョンの logs intake リンクに置き換えてください。requirements.txtは、Datadog OCI リポジトリ のコードに置き換えます。

OCI イベント

- OCI ポータルで、Solutions and Platform -> Application Integration -> Event Service に移動します。

- Create Rule をクリックして、Create Rule ページに移動します。

- イベントルールに名前と説明を付けます。

- 条件を Event Type*、サービス名を Object Storage、イベントタイプを Object - Create として設定します。

- アクションタイプを Functions として設定します。

- 関数コンパートメントが、OCI ログ、OCI バケット、および OCI 関数に対して行った選択と同じであることを確認します。

- Select your function application and function (according to the previous installation step).

- Create Rule をクリックすると、ルールが作成され、ルールリストで利用できるようになります。

OCI Object Storage の詳細については、Events の利用開始 を参照してください。

アーキテクチャ

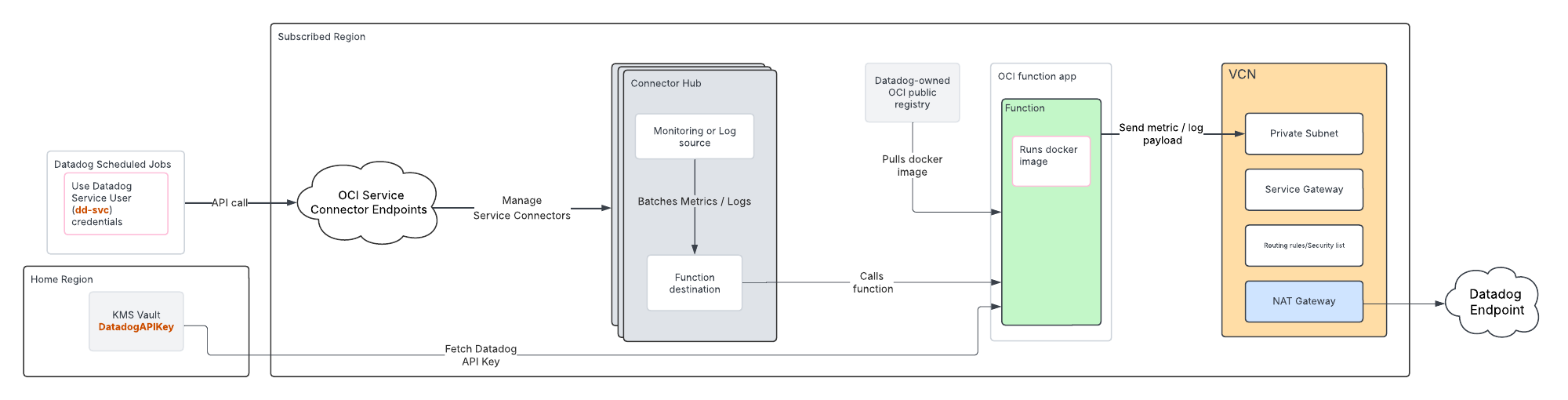

Metric and log forwarding resources

監視対象の各リージョンについて、このセットアップ オプションでは、そのリージョン内に Datadog へメトリクスとログを転送するための次の基盤が作成されます:

- Function Application (

dd-function-app) - 2 つの関数:

- Metrics Forwarder (

dd-metrics-forwarder) - Logs Forwarder (

dd-logs-forwarder)

- Metrics Forwarder (

- VCN (

dd-vcn) with secure networking infrastructure:- Private subnet (

dd-vcn-private-subnet) - NAT gateway (

dd-vcn-natgateway) for external access to the internet - Service gateway (

dd-vcn-servicegateway) for internal access to OCI services

- Private subnet (

- Key Management Service (KMS) vault (

datadog-vault) to store the Datadog API key - Dedicated Datadog compartment (

Datadog)

All resources are tagged with ownedby = "datadog".

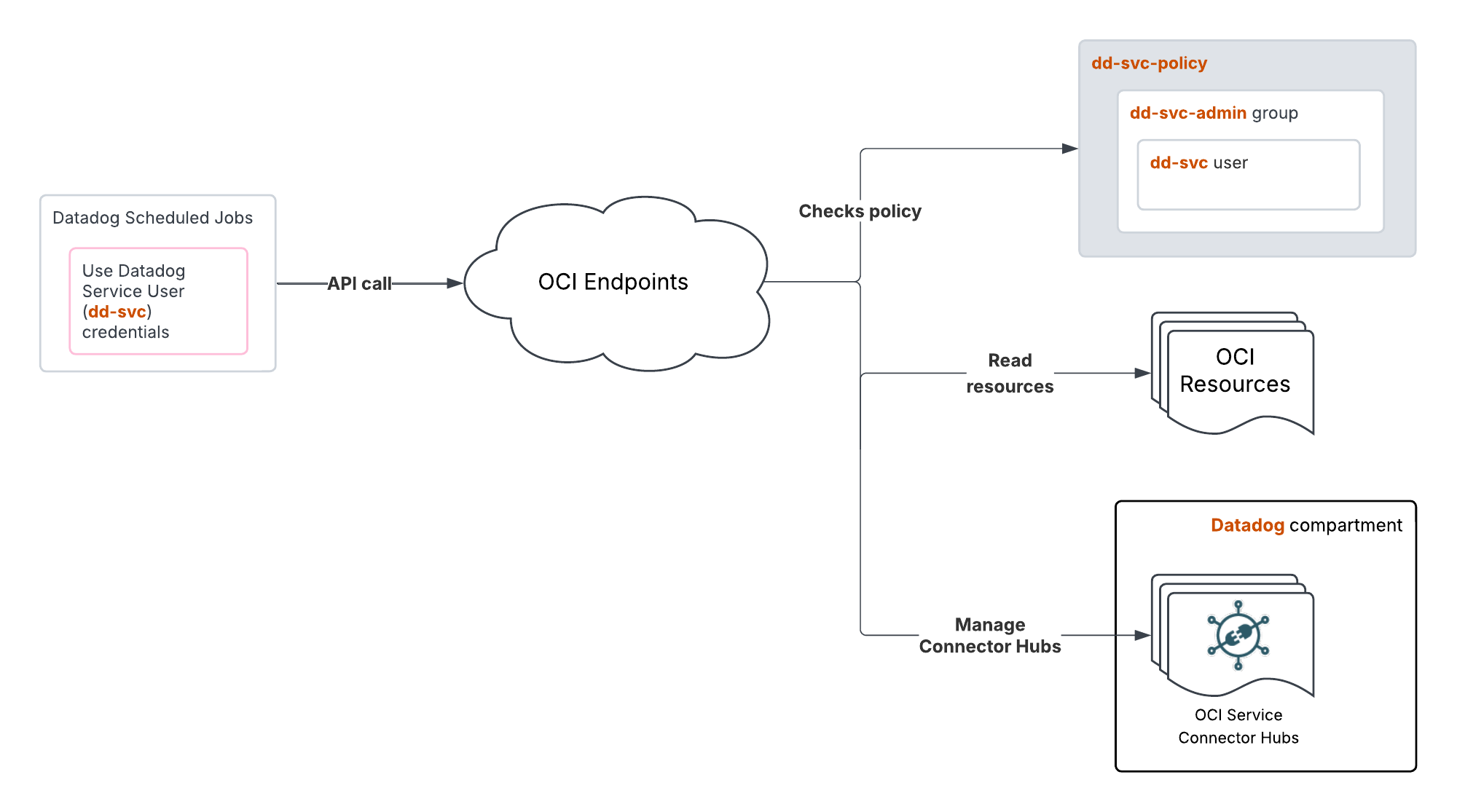

IAM resources

This setup option creates the following IAM resources to enable data forwarding to Datadog:

- Service user (

dd-svc) - Group (

dd-svc-admin) that the service user belongs to - RSA key pair for API authentication

- OCI API key for the service user

- Dynamic Group (

dd-dynamic-group-connectorhubs) that includes all service connectors in the Datadog compartment - Dynamic Group (

dd-dynamic-group-function) that includes all functions in the Datadog compartment - Policy (

dd-svc-policy) to give the service user read access to the tenancy resources, as well as access to manage OCI Service Connector Hubs and OCI Functions in the compartment created and managed by Datadog

See the policy

See the policy

- dd-svc-admin に tenancy 内の all-resources の読み取りを許可

- dd-svc-admin に Datadog コンパートメント内の serviceconnectors の管理を許可

- dd-svc-admin に Datadog コンパートメント内の functions-family の管理を許可 (権限を限定):

* FN_FUNCTION_UPDATE

* FN_FUNCTION_LIST

* FN_APP_LIST

- dd-svc-admin が tenancy usage-report 内の objects を読み取れるように Endorse

- Policy

dd-dynamic-group-policyto enable the service connectors to read data (logs and metrics) and interact with functions. This policy also allows the functions to read secrets in the Datadog compartment (the Datadog API and application keys stored in the KMS vault)

See the policy

See the policy

- Allow dd-dynamic-group-connectorhubs to read log-content in tenancy

- Allow dd-dynamic-group-connectorhubs to read metrics in tenancy

- Allow dd-dynamic-group-connectorhubs to use fn-function in Datadog compartment

- Allow dd-dynamic-group-connectorhubs to use fn-invocation in Datadog compartment

- Allow dd-dynamic-group-functions to read secret-bundles in Datadog compartment

Metric forwarding resources

このセットアップ オプションでは、OCI メトリクスを Datadog に転送するために、OCI の Connector Hub、関数アプリケーション、およびセキュアなネットワーク基盤を作成します。これらのリソース向け ORM スタックでは、テナンシ内の対象リージョンに関数用のコンテナ リポジトリが作成され、その関数で使用する Docker イメージがそこにプッシュされます。

IAM resources

This setup option creates:

- Dynamic group with

resource.type = 'serviceconnectors', to enable access to the connector hub - User named DatadogROAuthUser, which Datadog uses to read tenancy resources

- Group to which the created user is added for policy access

- User named DatadogAuthWriteUser, which is used to push Docker images for the function

- Write access group that the

DatadogAuthWriteUseris added to, for pushing images through policy access - Policy in the root compartment to allow connector hubs to read metrics and invoke functions. This policy also gives the created user group read access to both the tenancy resources and write access group, to push images

See the policy

See the policy

Allow dynamic-group Default/<GROUP_NAME> to read metrics in tenancy

Allow dynamic-group Default/<GROUP_NAME> to use fn-function in tenancy

Allow dynamic-group Default/<GROUP_NAME> to use fn-invocation in tenancy

Allow group Default/<USER_GROUP_NAME> to read all-resources in tenancy

Allow group Default/<WRITE_USER_GROUP_NAME> to manage repos in tenancy where ANY {request.permission = 'REPOSITORY_READ', request.permission = 'REPOSITORY_UPDATE', request.permission = 'REPOSITORY_CREATE'}

収集されるデータ

メトリクス

メトリクスの詳細一覧については、メトリクス ネームスペース セクション で該当する OCI サービスを選択してください。

サービス チェック

OCI インテグレーションには、サービスのチェック機能は含まれません。

イベント

OCI インテグレーションには、イベントは含まれません。

トラブルシューティング

お問合せは、Datadog サポート まで。

その他の参考資料

役立つドキュメント、リンク、記事:

- Datadog で Oracle Cloud Infrastructure を監視する

- Datadog OCI QuickStart で Oracle Cloud Infrastructure の監視を加速する