- 重要な情報

- はじめに

- Datadog

- Datadog サイト

- DevSecOps

- AWS Lambda のサーバーレス

- エージェント

- インテグレーション

- コンテナ

- ダッシュボード

- アラート設定

- ログ管理

- トレーシング

- プロファイラー

- タグ

- API

- Service Catalog

- Session Replay

- Continuous Testing

- Synthetic モニタリング

- Incident Management

- Database Monitoring

- Cloud Security Management

- Cloud SIEM

- Application Security Management

- Workflow Automation

- CI Visibility

- Test Visibility

- Intelligent Test Runner

- Code Analysis

- Learning Center

- Support

- 用語集

- Standard Attributes

- ガイド

- インテグレーション

- エージェント

- OpenTelemetry

- 開発者

- 認可

- DogStatsD

- カスタムチェック

- インテグレーション

- Create an Agent-based Integration

- Create an API Integration

- Create a Log Pipeline

- Integration Assets Reference

- Build a Marketplace Offering

- Create a Tile

- Create an Integration Dashboard

- Create a Recommended Monitor

- Create a Cloud SIEM Detection Rule

- OAuth for Integrations

- Install Agent Integration Developer Tool

- サービスのチェック

- IDE インテグレーション

- コミュニティ

- ガイド

- Administrator's Guide

- API

- モバイルアプリケーション

- CoScreen

- Cloudcraft

- アプリ内

- Service Management

- インフラストラクチャー

- アプリケーションパフォーマンス

- APM

- Continuous Profiler

- データベース モニタリング

- Data Streams Monitoring

- Data Jobs Monitoring

- Digital Experience

- Software Delivery

- CI Visibility (CI/CDの可視化)

- CD Visibility

- Test Visibility

- Intelligent Test Runner

- Code Analysis

- Quality Gates

- DORA Metrics

- セキュリティ

- セキュリティの概要

- Cloud SIEM

- クラウド セキュリティ マネジメント

- Application Security Management

- AI Observability

- ログ管理

- Observability Pipelines(観測データの制御)

- ログ管理

- 管理

AWS PrivateLink を介して Datadog に接続する

選択された Datadog サイトでは Datadog PrivateLink はサポートされていません。

概要

このガイドでは、AWS PrivateLink を Datadog で使用するための設定手順について説明します。大まかな流れとしては、VPC 内にローカルの Datadog Agent がデータを送信できる内部エンドポイントを設定し、その VPC エンドポイントを Datadog 側の VPC 内にあるエンドポイントとピアリングすることで構成します。

Datadog は に AWS PrivateLink エンドポイントを公開しています。

- 同一リージョン内で Datadog へのトラフィックをルーティングする必要がある場合は、同一リージョンからの接続の手順に従ってエンドポイントをセットアップしてください。

- 他のリージョンから 内の Datadog の PrivateLink を利用するには、Datadog ではクロスリージョン PrivateLink エンドポイントを推奨しています。Cross-region PrivateLink を使用すると、異なる AWS リージョン間でもプライベート IP アドレスを使って VPC リソース同士を通信させることができます。あるいは、VPC Peering を使用することも可能です。

同一リージョンからの接続

使用するリージョンに AWS Management Console を接続します。

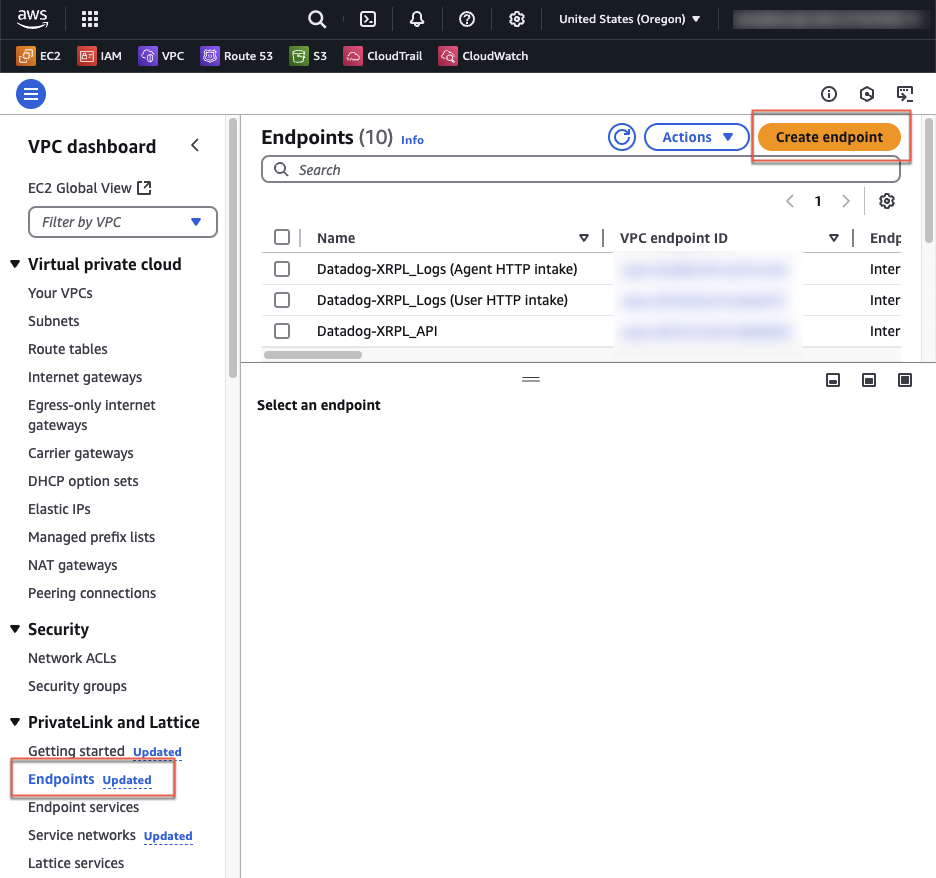

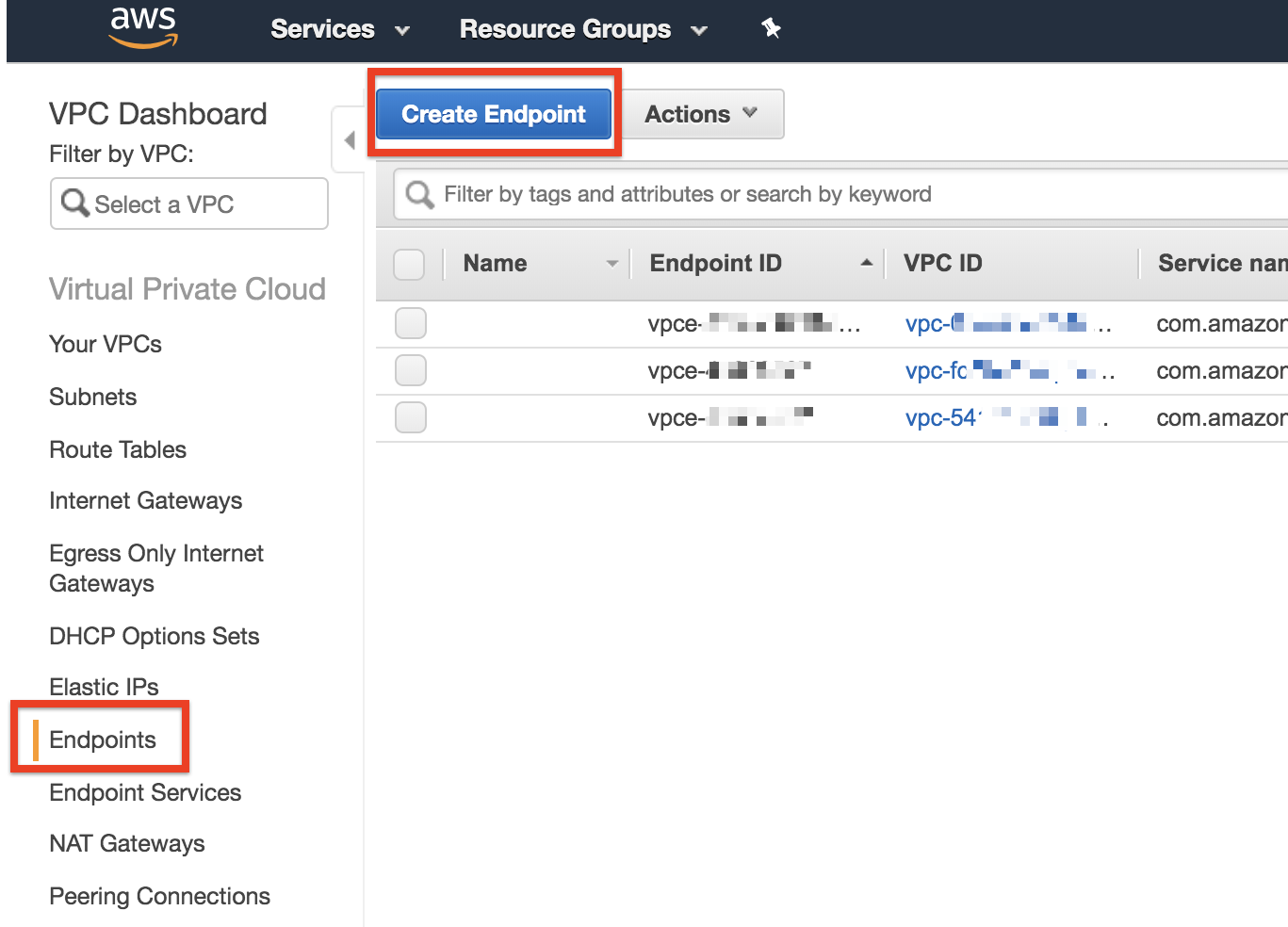

VPC ダッシュボードの PrivateLink and Lattice から Endpoints を選択します。

Create Endpoint をクリックします:

Find service by name を選択します。

AWS PrivateLink を確立したいサービスに応じて、Service Name テキストボックスに以下の値を入力します:

| Datadog | PrivateLink サービス名 | プライベート DNS 名 |

|---|---|---|

| ログ (Agent HTTP インテーク) | | |

| ログ (ユーザー HTTP インテーク) | | |

| API | | api. |

| メトリクス | | metrics.agent. |

| コンテナ | | orchestrator. |

| プロセス | | process. |

| プロファイリング | | intake.profile. |

| トレース | | trace.agent. |

| Database Monitoring | | dbm-metrics-intake. |

| Remote Configuration | | config. |

Verify をクリックします。Service name found が表示されない場合は、Datadog サポートにお問い合わせください。

Datadog VPC のサービスエンドポイントとピアリングしたい VPC とサブネットを選択します。

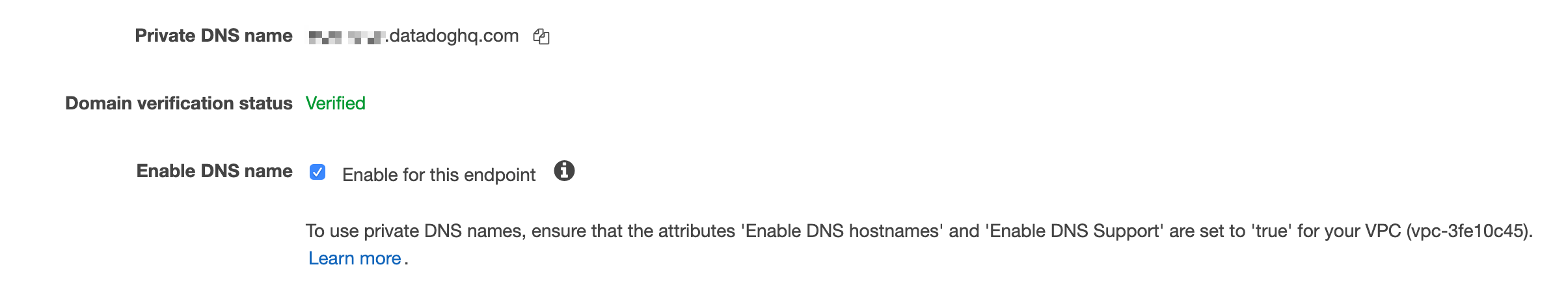

Enable DNS name の項目で、Enable for this endpoint にチェックが入っていることを確認してください:

任意のセキュリティグループを選択して、どのトラフィックがこの VPC エンドポイントに送信できるかを制御します。

注: セキュリティグループでは TCP の

443番ポートへのインバウンドトラフィックを許可する必要があります。画面下部の Create endpoint をクリックします。成功すると次のように表示されます:

VPC エンドポイント ID をクリックし、そのステータスを確認します。

ステータスが Pending から Available に変わるまで待ちます。最大 10 分ほどかかる場合があります。Available と表示されたら、AWS PrivateLink を使用できます。

Datadog Agent のバージョンが v6.19 または v7.19 より古い場合、ログデータを収集するには Agent が HTTPS 経由でログを送信するように設定してください。設定ファイル

datadog.yamlに以下の内容がない場合は追記します:logs_config: force_use_http: trueコンテナ Agent を使用している場合は、代わりに次の環境変数を設定します:

DD_LOGS_CONFIG_FORCE_USE_HTTP=trueこれは、AWS PrivateLink と Datadog Agent を使用してログを Datadog に送信する場合に必要な設定であり、Lambda Extension には必要ありません。詳細については、Agent によるログ収集 を参照してください。

Lambda Extension が

DD_API_KEY_SECRET_ARN環境変数で指定された ARN を使用して AWS Secrets Manager から Datadog API Key を読み込む場合は、Secrets Manager 用の VPC エンドポイント を作成する必要があります。Agent を再起動 して、AWS PrivateLink 経由で Datadog にデータを送信します。

他のリージョンからの接続

使用するリージョンに AWS Management Console を接続します。

VPC ダッシュボードの PrivateLink and Lattice から Endpoints を選択します。

Create Endpoint をクリックします:

VPC インターフェイスエンドポイントの設定を行います

- 任意で Name tag を入力します。

- Type で PrivateLink Ready partner services を選択します。

クロスリージョン対応のインターフェイスエンドポイントを検出し、設定します:

- Service name に以下の表にある有効な PrivateLink サービス名を入力します。

- Service region で Enable Cross Region endpoint にチェックを入れ、 を選択します。

- Verify service をクリックし、Service name verified の通知が表示されるまで待ちます。 注: 上記の手順を完了してもサービスを検証できない場合は、Datadog サポートにお問い合わせください。

Network Settings で、VPC インターフェイスエンドポイントをデプロイする VPC を選択します。

Enable DNS name が有効になっていることを確認します。

Subnets で、VPC インターフェイスエンドポイントを配置する 1 つ以上のサブネットを選択します。

Security Groups で、この VPC エンドポイントにトラフィックを送信できるかどうかを制御するセキュリティグループを選択します。

注: セキュリティグループでは TCP の 443 番ポートへのインバウンドトラフィックを許可する必要があります。

任意で Name tag を設定し、Create endpoint をクリックします。

ステータスが Pending から Available に変わるまで数分かかる場合があります。最大 10 分ほどかかる場合があります。想定より長引く場合は Datadog サポートにお問い合わせください。

エンドポイントのステータスが Available に更新されたら、クロスリージョンの AWS PrivateLink エンドポイントを使用して Datadog にテレメトリを送信できます。

PrivateLink サービス名

| Datadog | PrivateLink サービス名 | プライベート DNS 名 |

|---|---|---|

| ログ (Agent HTTP インテーク) | | agent-http-intake.logs. |

| ログ (ユーザー HTTP インテーク) | | http-intake.logs. |

| API | | api. |

| メトリクス | | metrics.agent. |

| コンテナ | | orchestrator. |

| プロセス | | process. |

| プロファイリング | | intake.profile. |

| トレース | | trace.agent. |

| Database Monitoring | | dbm-metrics-intake. |

| Remote Configuration | | config. |

- AWS コンソールを に接続し、VPC エンドポイントを作成します。

- Find service by name を選択します。

- 接続したいサービスに応じて、Service Name テキストボックスに次の値を入力します:

| Datadog | PrivateLink サービス名 |

|---|---|

| ログ (Agent HTTP インテーク) | |

| ログ (ユーザー HTTP インテーク) | |

| API | |

| メトリクス | |

| コンテナ | |

| プロセス | |

| プロファイリング | |

| トレース | |

| Database Monitoring | |

| Remote Configuration | |

Verify をクリックします。Service name found が表示されない場合は、Datadog サポートにお問い合わせください。

次に、Datadog VPC サービスエンドポイントとピアリングする VPC とサブネットを選択します。VPC Peering では DNS を手動で設定する必要があるため、Enable DNS name は選択しないでください。

任意のセキュリティグループを選択して、どのトラフィックがこの VPC エンドポイントに送信されるかを制御します。

注: セキュリティグループでは TCP の

443番ポートへのインバウンドトラフィックを許可する必要があります。画面下部の Create endpoint をクリックします。成功すると次のように表示されます:

- VPC エンドポイント ID をクリックし、そのステータスを確認します。

- ステータスが Pending から Available に変わるまで待ちます。最大 10 分ほどかかる場合があります。

- エンドポイントを作成した後は、VPC Peering を使用して別のリージョンでもこの PrivateLink エンドポイントを利用できるようにし、PrivateLink 経由で Datadog にテレメトリを送信します。詳細は AWS ドキュメントの Work With VPC Peering connections を参照してください。

Amazon Route53

- 使用するサービスごとにRoute53 プライベートホストゾーンを作成し、プライベートホストゾーンを

内の VPC にアタッチします。

以下の一覧を参考に、サービスと DNS 名をマッピングします:

| Datadog | PrivateLink サービス名 | プライベート DNS 名 |

|---|---|---|

| ログ (Agent HTTP インテーク) | | agent-http-intake.logs. |

| ログ (ユーザー HTTP インテーク) | | http-intake.logs. |

| API | | api. |

| メトリクス | | metrics.agent. |

| コンテナ | | orchestrator. |

| プロセス | | process. |

| プロファイリング | | intake.profile. |

| トレース | | trace.agent. |

| Database Monitoring | | dbm-metrics-intake. |

| Remote Configuration | | config. |

この情報は AWS API の DescribeVpcEndpointServices を呼び出すか、下記のようにコマンドを実行することでも確認可能です:

aws ec2 describe-vpc-endpoint-services --service-names <service-name>`

例として、 用の Datadog メトリクスエンドポイントを取得する場合:

aws ec2 describe-vpc-endpoint-services --service-names | jq '.ServiceDetails[0].PrivateDnsName'これは、Agent トラフィックの発信元となる VPC と関連付けるために必要な、プライベートホストゾーン名である metrics.agent. を返します。このレコードを上書きすると、メトリクスに関連するインテークホスト名がすべて取得されます。

それぞれの新しい Route53 プライベートホストゾーン内に、同じ名前で A レコードを作成します。Alias オプションをトグルし、Route traffic to で、Alias to VPC endpoint、 を選び、DNS 名と関連付けられた VPC エンドポイントの DNS 名を入力します。

注:

- DNS 名を取得するには、エンドポイントサービスのプライベート DNS 名構成ドキュメントを表示するを参照してください。

- Agent は、バージョン管理されたエンドポイントにテレメトリーを送信します。例えば、

[version]-app.agent.は、CNAME エイリアスを介してmetrics.agent.に解決されます。したがって、必要なのはmetrics.agent.用のプライベートホストゾーンを設定することだけです。

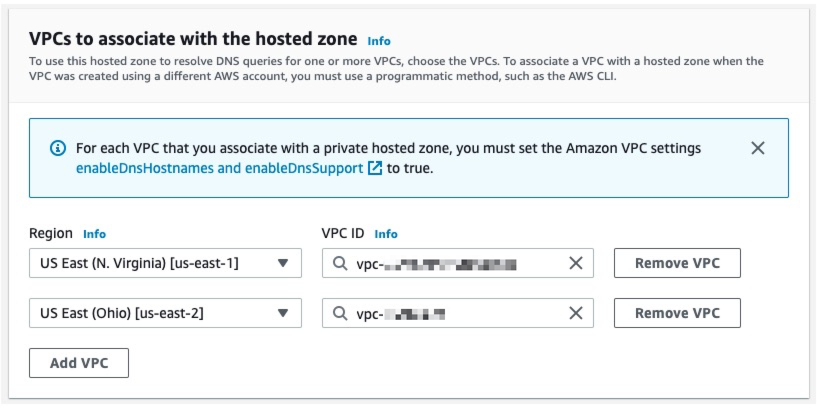

Datadog PrivateLink のエンドポイントを含む

の VPC と、Datadog Agent を実行するリージョンの VPC の間で、VPC ピアリングとルーティングを構成します。VPC が異なる AWS アカウントにある場合、続行する前に Datadog Agent を含む VPC が Route53 プライベートホストゾーンとの関連付けを許可されている必要があります。Datadog Agent が実行する VPC のリージョンと VPC ID を使用して、各 Route53 プライベートホストゾーンに対して VPC 関連付け承認を作成します。このオプションは、AWS Console では利用できません。AWS CLI、SDK、または API を使用して構成する必要があります。

Route53 ホストゾーンを編集して、他のリージョンの VPC を追加します。

プライベートホストゾーン (PHZ) が接続されている VPC では、特定の設定、特に

enableDnsHostnamesとenableDnsSupportをオンにする必要があります。プライベートホストゾーンを使用する際の注意点を参照してください。Agent を再起動し、AWS PrivateLink 経由で Datadog にデータを送信します。

DNS の解決と接続のトラブルシューティング

DNS 名は、 の VPC の CIDR ブロックに含まれる IP アドレスに解決され、port 443 への接続に成功するはずです。

DNS がパブリック IP アドレスに解決している場合、Route53 ゾーンが代替地域の VPC に関連付けされていないか、A レコードが存在しないことが原因です。

DNS は正しく解決しているのに、port 443 への接続に失敗する場合、VPC のピアリングまたはルーティングが誤って構成されているか、ポート 443 が の VPC の CIDR ブロックへのアウトバウンドを許可されていない可能性があります。

プライベートホストゾーン (PHZ) が接続されている VPC は、いくつかの設定をオンにする必要があります。具体的には、PHZ が関連付けられている VPC で、enableDnsHostnames と enableDnsSupport がオンになっている必要があります。Amazon VPC 設定を参照してください。

Datadog Agent

ログデータを収集する場合は、Agent が HTTPS 経由でログを送信するように構成されていることを確認してください。データがまだない場合は、Agent

datadog.yamlコンフィギュレーションファイルに以下を追加します。logs_config: force_use_http: trueコンテナ Agent をお使いの場合は、代わりに環境変数を設定してください。

DD_LOGS_CONFIG_FORCE_USE_HTTP=trueこの構成は、AWS PrivateLink と Datadog Agent で Datadog にログを送信する際に必要で、Lambda Extension では必要ありません。詳しくは、Agent のログ収集をご参照ください。

Lambda 拡張機能で、環境変数

DD_API_KEY_SECRET_ARNで指定した ARN を使って AWS Secrets Manager から Datadog API キーを読み込む場合、Secrets Manager 用の VPC エンドポイントを作成する必要があります。

参考資料

お役に立つドキュメント、リンクや記事: