- Principales informations

- Getting Started

- Agent

- API

- Tracing

- Conteneurs

- Dashboards

- Database Monitoring

- Datadog

- Site Datadog

- DevSecOps

- Incident Management

- Intégrations

- Internal Developer Portal

- Logs

- Monitors

- OpenTelemetry

- Profileur

- Session Replay

- Security

- Serverless for AWS Lambda

- Software Delivery

- Surveillance Synthetic

- Tags

- Workflow Automation

- Learning Center

- Support

- Glossary

- Standard Attributes

- Guides

- Agent

- Intégrations

- Développeurs

- OpenTelemetry

- Administrator's Guide

- API

- Partners

- Application mobile

- DDSQL Reference

- CoScreen

- CoTerm

- Remote Configuration

- Cloudcraft

- In The App

- Dashboards

- Notebooks

- DDSQL Editor

- Reference Tables

- Sheets

- Alertes

- Watchdog

- Métriques

- Bits AI

- Internal Developer Portal

- Error Tracking

- Change Tracking

- Service Management

- Actions & Remediations

- Infrastructure

- Cloudcraft

- Resource Catalog

- Universal Service Monitoring

- Hosts

- Conteneurs

- Processes

- Sans serveur

- Surveillance réseau

- Cloud Cost

- Application Performance

- APM

- Termes et concepts de l'APM

- Sending Traces to Datadog

- APM Metrics Collection

- Trace Pipeline Configuration

- Connect Traces with Other Telemetry

- Trace Explorer

- Recommendations

- Code Origin for Spans

- Observabilité des services

- Endpoint Observability

- Dynamic Instrumentation

- Live Debugger

- Suivi des erreurs

- Sécurité des données

- Guides

- Dépannage

- Profileur en continu

- Database Monitoring

- Agent Integration Overhead

- Setup Architectures

- Configuration de Postgres

- Configuration de MySQL

- Configuration de SQL Server

- Setting Up Oracle

- Setting Up Amazon DocumentDB

- Setting Up MongoDB

- Connecting DBM and Traces

- Données collectées

- Exploring Database Hosts

- Explorer les métriques de requête

- Explorer des échantillons de requêtes

- Exploring Database Schemas

- Exploring Recommendations

- Dépannage

- Guides

- Data Streams Monitoring

- Data Jobs Monitoring

- Data Observability

- Digital Experience

- RUM et Session Replay

- Surveillance Synthetic

- Continuous Testing

- Product Analytics

- Software Delivery

- CI Visibility

- CD Visibility

- Deployment Gates

- Test Visibility

- Code Coverage

- Quality Gates

- DORA Metrics

- Feature Flags

- Securité

- Security Overview

- Cloud SIEM

- Code Security

- Cloud Security Management

- Application Security Management

- Workload Protection

- Sensitive Data Scanner

- AI Observability

- Log Management

- Pipelines d'observabilité

- Log Management

- CloudPrem

- Administration

Connecter un cluster Azure AKS avec Cloudcraft

En analysant vos clusters Azure AKS, Cloudcraft permet de générer des diagrammes d’architecture système afin d’aider à visualiser vos workloads et pods déployés.

Cloudcraft utilise le rôle d’utilisateur de cluster Azure Kubernetes Service et ne nécessite aucun logiciel ou agent particulier pour accéder à vos clusters.

La possibilité d'analyser des clusters Azure AKS et des comptes Azure est réservée aux abonnés Cloudcraft Pro. Consultez la page des tarifs de Cloudcraft pour plus d'informations.

Prérequis

Avant de connecter vos clusters Azure AKS avec Cloudcraft, il faut connecter votre compte Azure et générer des diagrammes incluant vos clusters. Pour plus d’informations, consultez Connecter votre compte Azure avec Cloudcraft.

Autoriser l’utilisateur IAM Cloudcraft à un accès en lecture seule

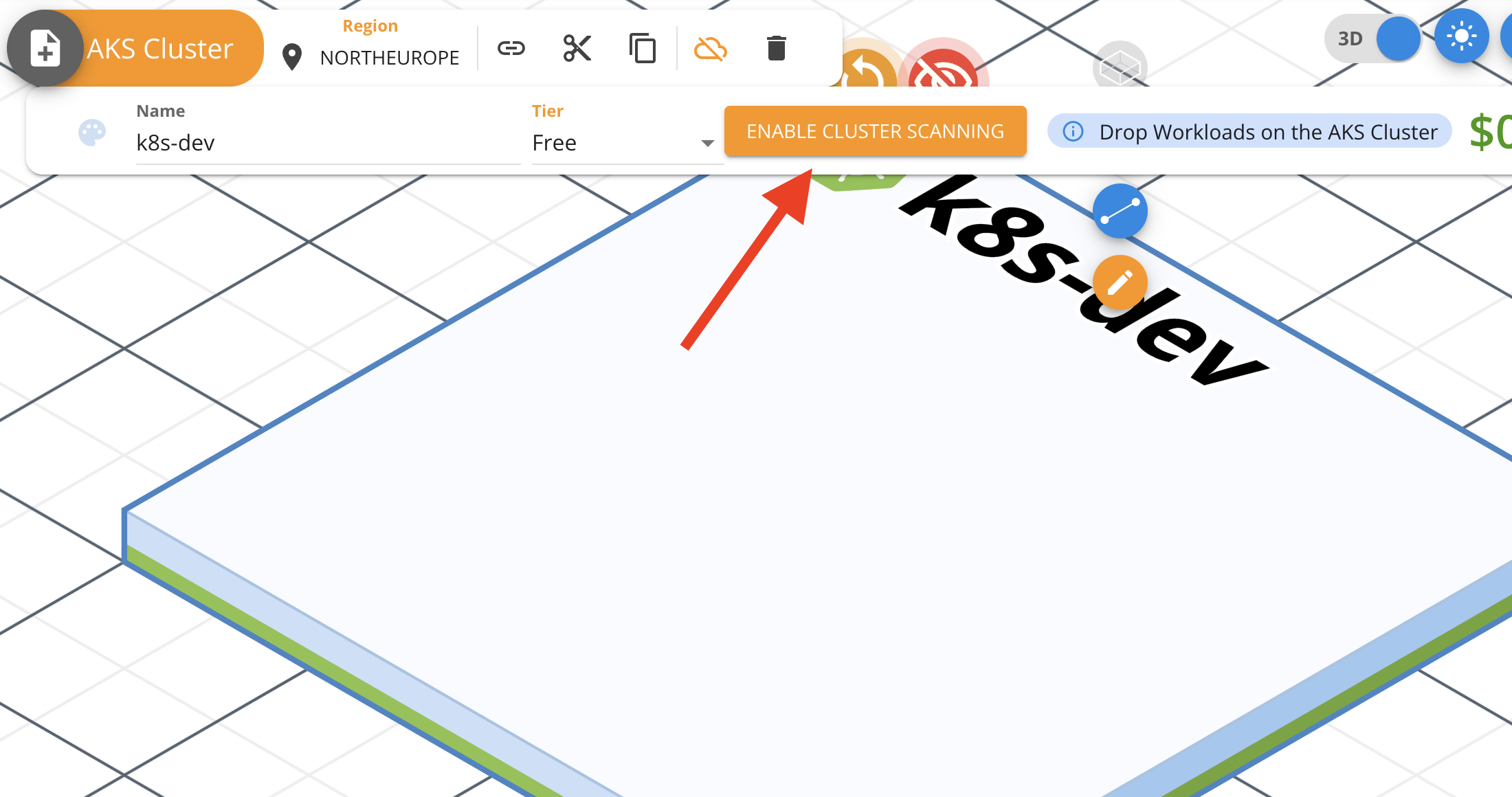

Commencez par ouvrir un blueprint avec un cluster Azure AKS existant, ou utilisez la fonctionnalité Auto Layout pour générer un nouveau blueprint.

Avec votre environnement Azure mappé dans un blueprint, sélectionnez le cluster Azure AKS que vous souhaitez analyser et cliquez sur le bouton Enable cluster scanning qui apparaît dans la barre d’outils du composant.

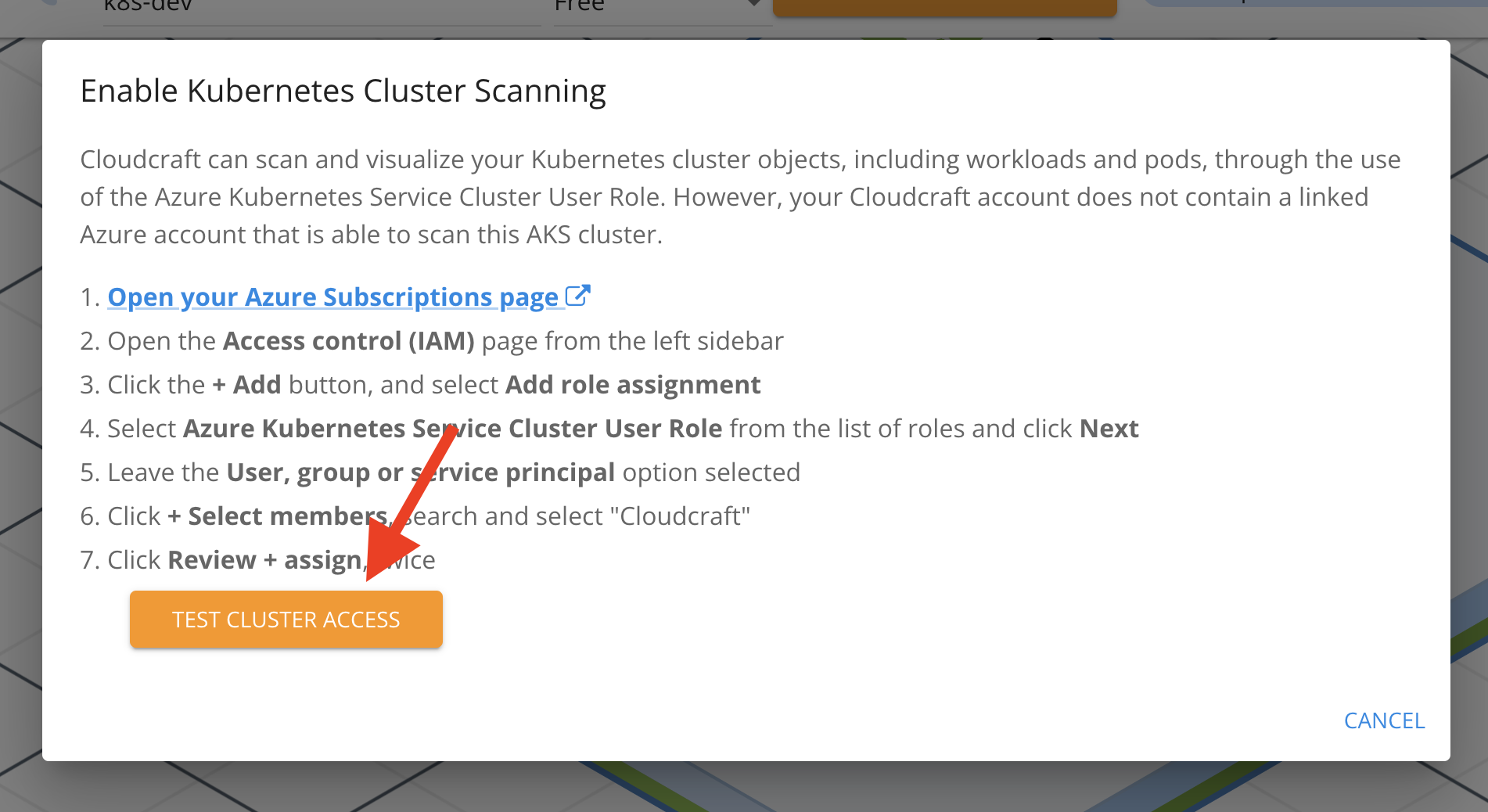

L’écran suivant fournit des instructions étape par étape à réaliser dans Azure.

- Cliquez sur le premier lien pour ouvrir la page Azure Subscriptions, puis cliquez sur Access control (IAM) dans la barre latérale de gauche.

- Cliquez sur Add et sélectionnez Add role assignment.

- Recherchez et sélectionnez Azure Kubernetes Service Cluster User Role, puis cliquez sur Next.

- Cliquez sur Select members.

- Recherchez l’utilisateur IAM auquel vous souhaitez accorder l’accès à votre cluster Azure AKS, généralement nommé cloudcraft, et cliquez sur Select.

- Cliquez deux fois sur Review + assign pour terminer le processus.

Tester l’accès au cluster

Pour tester si Cloudcraft peut accéder au cluster, cliquez sur Test cluster access en bas de l’écran Enable Kubernetes Cluster Scanning.