- Esenciales

- Empezando

- Agent

- API

- Rastreo de APM

- Contenedores

- Dashboards

- Monitorización de bases de datos

- Datadog

- Sitio web de Datadog

- DevSecOps

- Gestión de incidencias

- Integraciones

- Internal Developer Portal

- Logs

- Monitores

- OpenTelemetry

- Generador de perfiles

- Session Replay

- Security

- Serverless para Lambda AWS

- Software Delivery

- Monitorización Synthetic

- Etiquetas (tags)

- Workflow Automation

- Centro de aprendizaje

- Compatibilidad

- Glosario

- Atributos estándar

- Guías

- Agent

- Arquitectura

- IoT

- Plataformas compatibles

- Recopilación de logs

- Configuración

- Automatización de flotas

- Solucionar problemas

- Detección de nombres de host en contenedores

- Modo de depuración

- Flare del Agent

- Estado del check del Agent

- Problemas de NTP

- Problemas de permisos

- Problemas de integraciones

- Problemas del sitio

- Problemas de Autodiscovery

- Problemas de contenedores de Windows

- Configuración del tiempo de ejecución del Agent

- Consumo elevado de memoria o CPU

- Guías

- Seguridad de datos

- Integraciones

- Desarrolladores

- Autorización

- DogStatsD

- Checks personalizados

- Integraciones

- Build an Integration with Datadog

- Crear una integración basada en el Agent

- Crear una integración API

- Crear un pipeline de logs

- Referencia de activos de integración

- Crear una oferta de mercado

- Crear un dashboard de integración

- Create a Monitor Template

- Crear una regla de detección Cloud SIEM

- Instalar la herramienta de desarrollo de integraciones del Agente

- Checks de servicio

- Complementos de IDE

- Comunidad

- Guías

- OpenTelemetry

- Administrator's Guide

- API

- Partners

- Aplicación móvil de Datadog

- DDSQL Reference

- CoScreen

- CoTerm

- Remote Configuration

- Cloudcraft

- En la aplicación

- Dashboards

- Notebooks

- Editor DDSQL

- Reference Tables

- Hojas

- Monitores y alertas

- Watchdog

- Métricas

- Bits AI

- Internal Developer Portal

- Error Tracking

- Explorador

- Estados de problemas

- Detección de regresión

- Suspected Causes

- Error Grouping

- Bits AI Dev Agent

- Monitores

- Issue Correlation

- Identificar confirmaciones sospechosas

- Auto Assign

- Issue Team Ownership

- Rastrear errores del navegador y móviles

- Rastrear errores de backend

- Manage Data Collection

- Solucionar problemas

- Guides

- Change Tracking

- Gestión de servicios

- Objetivos de nivel de servicio (SLOs)

- Gestión de incidentes

- De guardia

- Status Pages

- Gestión de eventos

- Gestión de casos

- Actions & Remediations

- Infraestructura

- Cloudcraft

- Catálogo de recursos

- Universal Service Monitoring

- Hosts

- Contenedores

- Processes

- Serverless

- Monitorización de red

- Cloud Cost

- Rendimiento de las aplicaciones

- APM

- Términos y conceptos de APM

- Instrumentación de aplicación

- Recopilación de métricas de APM

- Configuración de pipelines de trazas

- Correlacionar trazas (traces) y otros datos de telemetría

- Trace Explorer

- Recommendations

- Code Origin for Spans

- Observabilidad del servicio

- Endpoint Observability

- Instrumentación dinámica

- Live Debugger

- Error Tracking

- Seguridad de los datos

- Guías

- Solucionar problemas

- Límites de tasa del Agent

- Métricas de APM del Agent

- Uso de recursos del Agent

- Logs correlacionados

- Stacks tecnológicos de llamada en profundidad PHP 5

- Herramienta de diagnóstico de .NET

- Cuantificación de APM

- Go Compile-Time Instrumentation

- Logs de inicio del rastreador

- Logs de depuración del rastreador

- Errores de conexión

- Continuous Profiler

- Database Monitoring

- Gastos generales de integración del Agent

- Arquitecturas de configuración

- Configuración de Postgres

- Configuración de MySQL

- Configuración de SQL Server

- Configuración de Oracle

- Configuración de MongoDB

- Setting Up Amazon DocumentDB

- Conexión de DBM y trazas

- Datos recopilados

- Explorar hosts de bases de datos

- Explorar métricas de consultas

- Explorar ejemplos de consulta

- Exploring Database Schemas

- Exploring Recommendations

- Solucionar problemas

- Guías

- Data Streams Monitoring

- Data Jobs Monitoring

- Data Observability

- Experiencia digital

- Real User Monitoring

- Pruebas y monitorización de Synthetics

- Continuous Testing

- Análisis de productos

- Entrega de software

- CI Visibility

- CD Visibility

- Deployment Gates

- Test Visibility

- Configuración

- Network Settings

- Tests en contenedores

- Repositories

- Explorador

- Monitores

- Test Health

- Flaky Test Management

- Working with Flaky Tests

- Test Impact Analysis

- Flujos de trabajo de desarrolladores

- Cobertura de código

- Instrumentar tests de navegador con RUM

- Instrumentar tests de Swift con RUM

- Correlacionar logs y tests

- Guías

- Solucionar problemas

- Code Coverage

- Quality Gates

- Métricas de DORA

- Feature Flags

- Seguridad

- Información general de seguridad

- Cloud SIEM

- Code Security

- Cloud Security Management

- Application Security Management

- Workload Protection

- Sensitive Data Scanner

- Observabilidad de la IA

- Log Management

- Observability Pipelines

- Gestión de logs

- CloudPrem

- Administración

- Gestión de cuentas

- Seguridad de los datos

- Ayuda

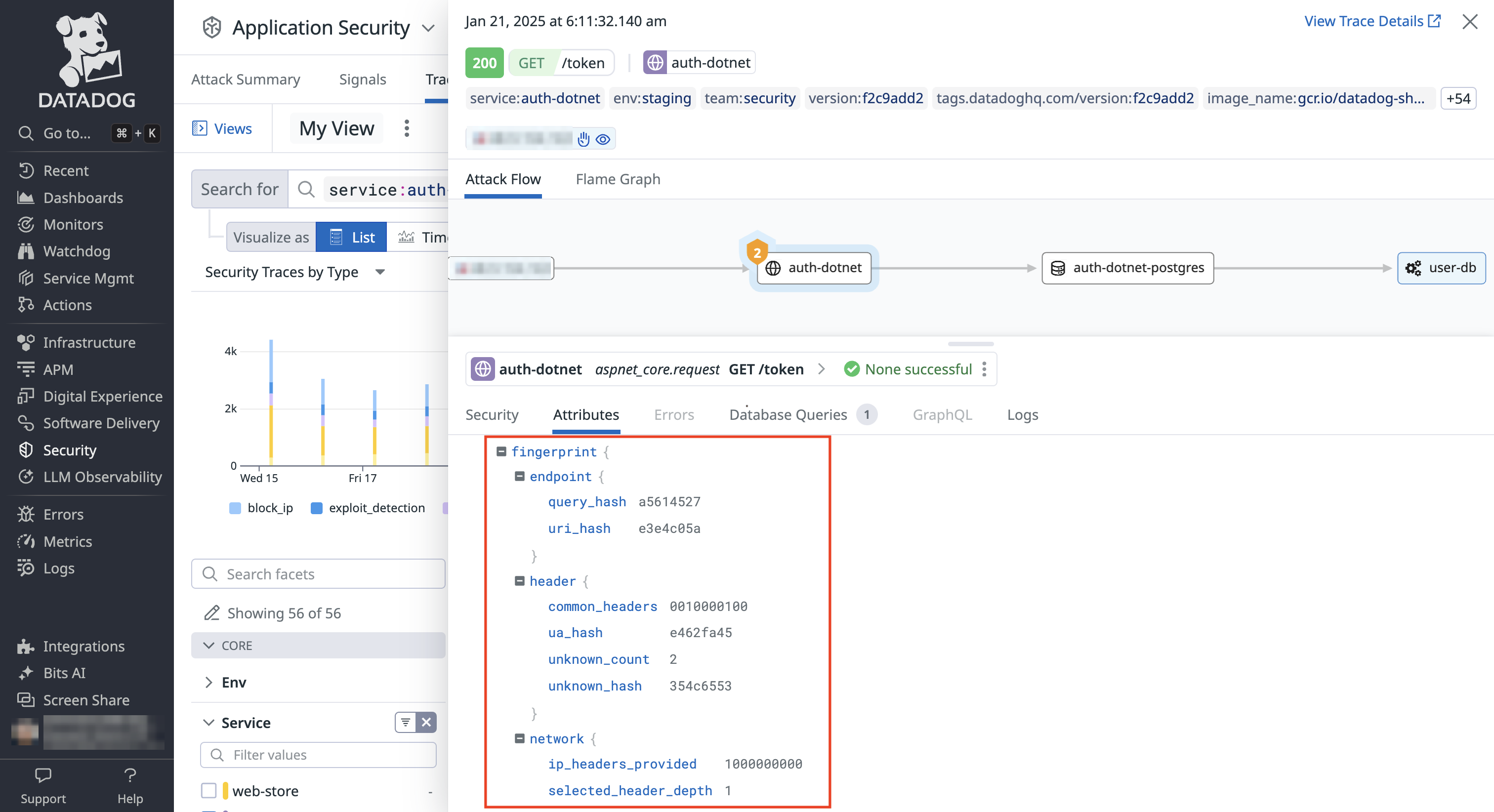

Attacker Fingerprint

Este producto no es compatible con el sitio Datadog seleccionado. ().

Este tema describe una característica llamada Datadog Attacker Fingerprint para identificar atacantes más allá de las direcciones IP.

Información general

Datadog Attacker Fingerprint identifica a los atacantes más allá de las direcciones IP. Las huellas digitales de los atacantes a Datadog se computan automáticamente y se añaden a tus trazas (trace) durante los intentos de ataque o de inicio de sesión cuando App and API Protection (AAP) está activado en tu servicio.

Las huellas digitales de los atacantes en Datadog se componen de varios fragmentos:

- Identificador de endpoint

- Identificador de sesión

- Identificador de cabecera

- Identificador de red

Cada fragmento identifica las especificidades de la solicitud buscando determinadas cabeceras y campos del cuerpo de la consulta y haciendo un hash de los valores de las cookies y los parámetros de la consulta.

Detalles del fragmento de Attacker Fingerprint

Identificador de endpoint

El fragmento identificador de endpoint proporciona información sobre un endpoint específico, así como los parámetros utilizados para llamarlo. Este fragmento utiliza la siguiente información:

- Método HTTP

- Hash del URI de la solicitud

- Hash de los campos de parámetros de la consulta

- Hash de los campos del cuerpo

Identificador de sesión

El fragmento identificador de sesión realiza un seguimiento de los usuarios basándose en su información de sesión y en si están autenticados. Este fragmento utiliza la siguiente información:

- Hash del ID de usuario

- Hash de los campos de cookies

- Hash de los valores de cookies

- Hash del ID de sesión

Si todos los campos no están disponibles, el fragmento se omite, ya que no proporciona información significativa.

Identificador de cabecera

El fragmento identificador de cabecera proporciona información sobre las cabeceras utilizadas en la solicitud. Este fragmento en particular utiliza la siguiente información:

- Presencia de cabeceras conocidas: Referer, Connection, Accept-Encoding, etc.

- Hash del Agent del usuario

- Número de cabeceras desconocidas

- Hash de cabeceras desconocidas. La lista de cabeceras desconocidas excluye todas las cabeceras XFF, cookies y cabeceras x-datadog.

Identificador de red

El fragmento identificador de red proporciona información sobre la parte de red de la solicitud. Este fragmento utiliza la siguiente información:

- Número de IP en la cabecera XFF utilizado por el llamante para determinar la IP del cliente.

- Presencia o ausencia de cabeceras XFF conocidas

Uso de Attacker Fingerprint

Los fragmentos pueden utilizarse como filtros en el Explorador de trazas de AAP filtrando el campo de huella deseado. Por ejemplo: @appsec.fingerprint.header.ua_hash:e462fa45 filtrará todas las solicitudes que tengan el mismo hash de Agent de usuario.

Las huellas digitales de los atacantes se utilizan en la función Agrupación de atacantes. Si una parte significativa de tu tráfico presenta los mismos atributos de huella digital, la agrupación de atacantes mostrará que tiene un atributo de ataque común.

Referencias adicionales

Más enlaces, artículos y documentación útiles: