- Esenciales

- Empezando

- Agent

- API

- Rastreo de APM

- Contenedores

- Dashboards

- Monitorización de bases de datos

- Datadog

- Sitio web de Datadog

- DevSecOps

- Gestión de incidencias

- Integraciones

- Internal Developer Portal

- Logs

- Monitores

- OpenTelemetry

- Generador de perfiles

- Session Replay

- Security

- Serverless para Lambda AWS

- Software Delivery

- Monitorización Synthetic

- Etiquetas (tags)

- Workflow Automation

- Centro de aprendizaje

- Compatibilidad

- Glosario

- Atributos estándar

- Guías

- Agent

- Arquitectura

- IoT

- Plataformas compatibles

- Recopilación de logs

- Configuración

- Automatización de flotas

- Solucionar problemas

- Detección de nombres de host en contenedores

- Modo de depuración

- Flare del Agent

- Estado del check del Agent

- Problemas de NTP

- Problemas de permisos

- Problemas de integraciones

- Problemas del sitio

- Problemas de Autodiscovery

- Problemas de contenedores de Windows

- Configuración del tiempo de ejecución del Agent

- Consumo elevado de memoria o CPU

- Guías

- Seguridad de datos

- Integraciones

- Desarrolladores

- Autorización

- DogStatsD

- Checks personalizados

- Integraciones

- Build an Integration with Datadog

- Crear una integración basada en el Agent

- Crear una integración API

- Crear un pipeline de logs

- Referencia de activos de integración

- Crear una oferta de mercado

- Crear un dashboard de integración

- Create a Monitor Template

- Crear una regla de detección Cloud SIEM

- Instalar la herramienta de desarrollo de integraciones del Agente

- Checks de servicio

- Complementos de IDE

- Comunidad

- Guías

- OpenTelemetry

- Administrator's Guide

- API

- Partners

- Aplicación móvil de Datadog

- DDSQL Reference

- CoScreen

- CoTerm

- Remote Configuration

- Cloudcraft

- En la aplicación

- Dashboards

- Notebooks

- Editor DDSQL

- Reference Tables

- Hojas

- Monitores y alertas

- Watchdog

- Métricas

- Bits AI

- Internal Developer Portal

- Error Tracking

- Explorador

- Estados de problemas

- Detección de regresión

- Suspected Causes

- Error Grouping

- Bits AI Dev Agent

- Monitores

- Issue Correlation

- Identificar confirmaciones sospechosas

- Auto Assign

- Issue Team Ownership

- Rastrear errores del navegador y móviles

- Rastrear errores de backend

- Manage Data Collection

- Solucionar problemas

- Guides

- Change Tracking

- Gestión de servicios

- Objetivos de nivel de servicio (SLOs)

- Gestión de incidentes

- De guardia

- Status Pages

- Gestión de eventos

- Gestión de casos

- Actions & Remediations

- Infraestructura

- Cloudcraft

- Catálogo de recursos

- Universal Service Monitoring

- Hosts

- Contenedores

- Processes

- Serverless

- Monitorización de red

- Cloud Cost

- Rendimiento de las aplicaciones

- APM

- Términos y conceptos de APM

- Instrumentación de aplicación

- Recopilación de métricas de APM

- Configuración de pipelines de trazas

- Correlacionar trazas (traces) y otros datos de telemetría

- Trace Explorer

- Recommendations

- Code Origin for Spans

- Observabilidad del servicio

- Endpoint Observability

- Instrumentación dinámica

- Live Debugger

- Error Tracking

- Seguridad de los datos

- Guías

- Solucionar problemas

- Límites de tasa del Agent

- Métricas de APM del Agent

- Uso de recursos del Agent

- Logs correlacionados

- Stacks tecnológicos de llamada en profundidad PHP 5

- Herramienta de diagnóstico de .NET

- Cuantificación de APM

- Go Compile-Time Instrumentation

- Logs de inicio del rastreador

- Logs de depuración del rastreador

- Errores de conexión

- Continuous Profiler

- Database Monitoring

- Gastos generales de integración del Agent

- Arquitecturas de configuración

- Configuración de Postgres

- Configuración de MySQL

- Configuración de SQL Server

- Configuración de Oracle

- Configuración de MongoDB

- Setting Up Amazon DocumentDB

- Conexión de DBM y trazas

- Datos recopilados

- Explorar hosts de bases de datos

- Explorar métricas de consultas

- Explorar ejemplos de consulta

- Exploring Database Schemas

- Exploring Recommendations

- Solucionar problemas

- Guías

- Data Streams Monitoring

- Data Jobs Monitoring

- Data Observability

- Experiencia digital

- Real User Monitoring

- Pruebas y monitorización de Synthetics

- Continuous Testing

- Análisis de productos

- Entrega de software

- CI Visibility

- CD Visibility

- Deployment Gates

- Test Visibility

- Configuración

- Network Settings

- Tests en contenedores

- Repositories

- Explorador

- Monitores

- Test Health

- Flaky Test Management

- Working with Flaky Tests

- Test Impact Analysis

- Flujos de trabajo de desarrolladores

- Cobertura de código

- Instrumentar tests de navegador con RUM

- Instrumentar tests de Swift con RUM

- Correlacionar logs y tests

- Guías

- Solucionar problemas

- Code Coverage

- Quality Gates

- Métricas de DORA

- Feature Flags

- Seguridad

- Información general de seguridad

- Cloud SIEM

- Code Security

- Cloud Security Management

- Application Security Management

- Workload Protection

- Sensitive Data Scanner

- Observabilidad de la IA

- Log Management

- Observability Pipelines

- Gestión de logs

- CloudPrem

- Administración

- Gestión de cuentas

- Seguridad de los datos

- Ayuda

Keycloak

Supported OS

Versión de la integración1.0.0

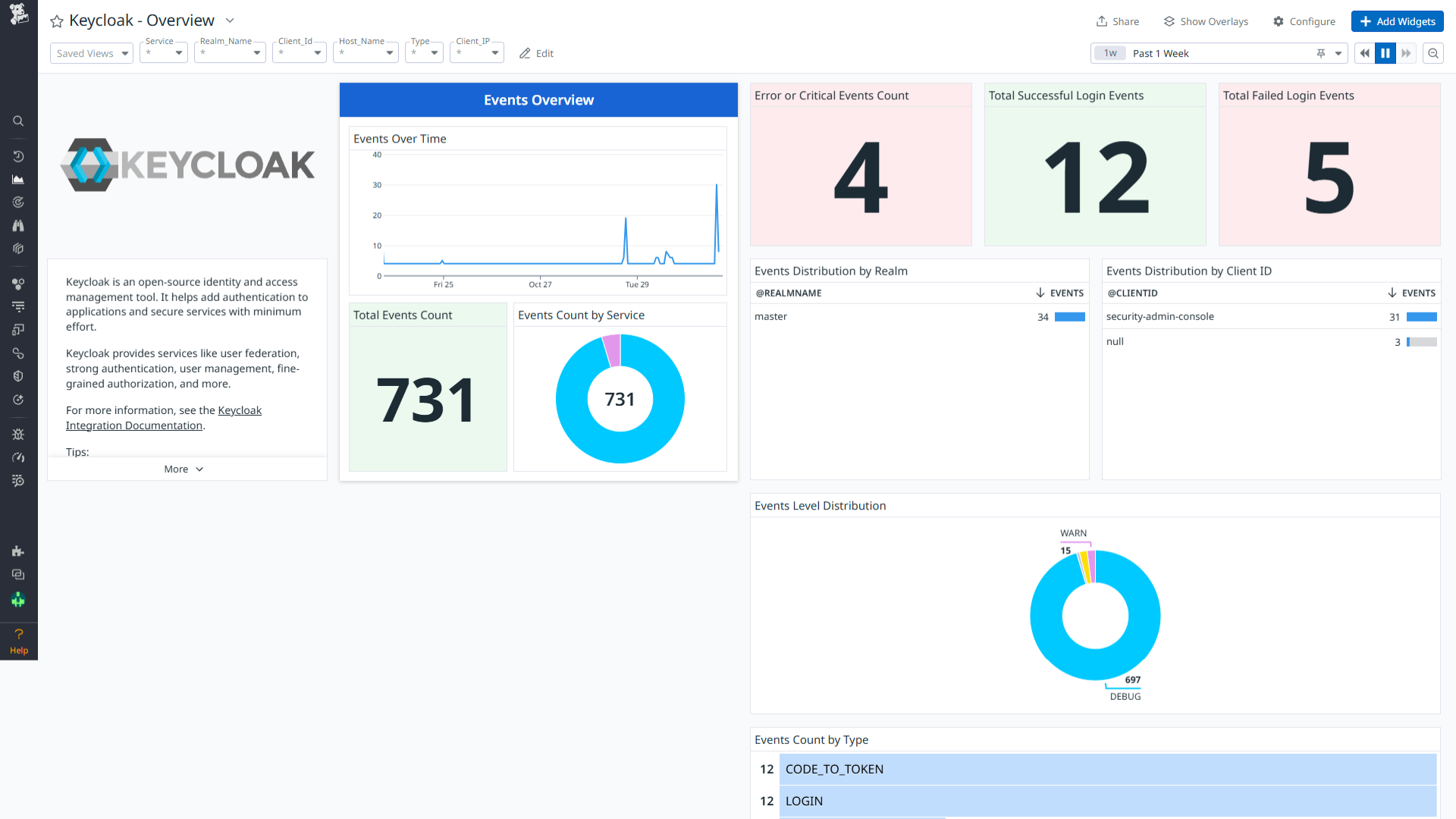

Keycloak: información general

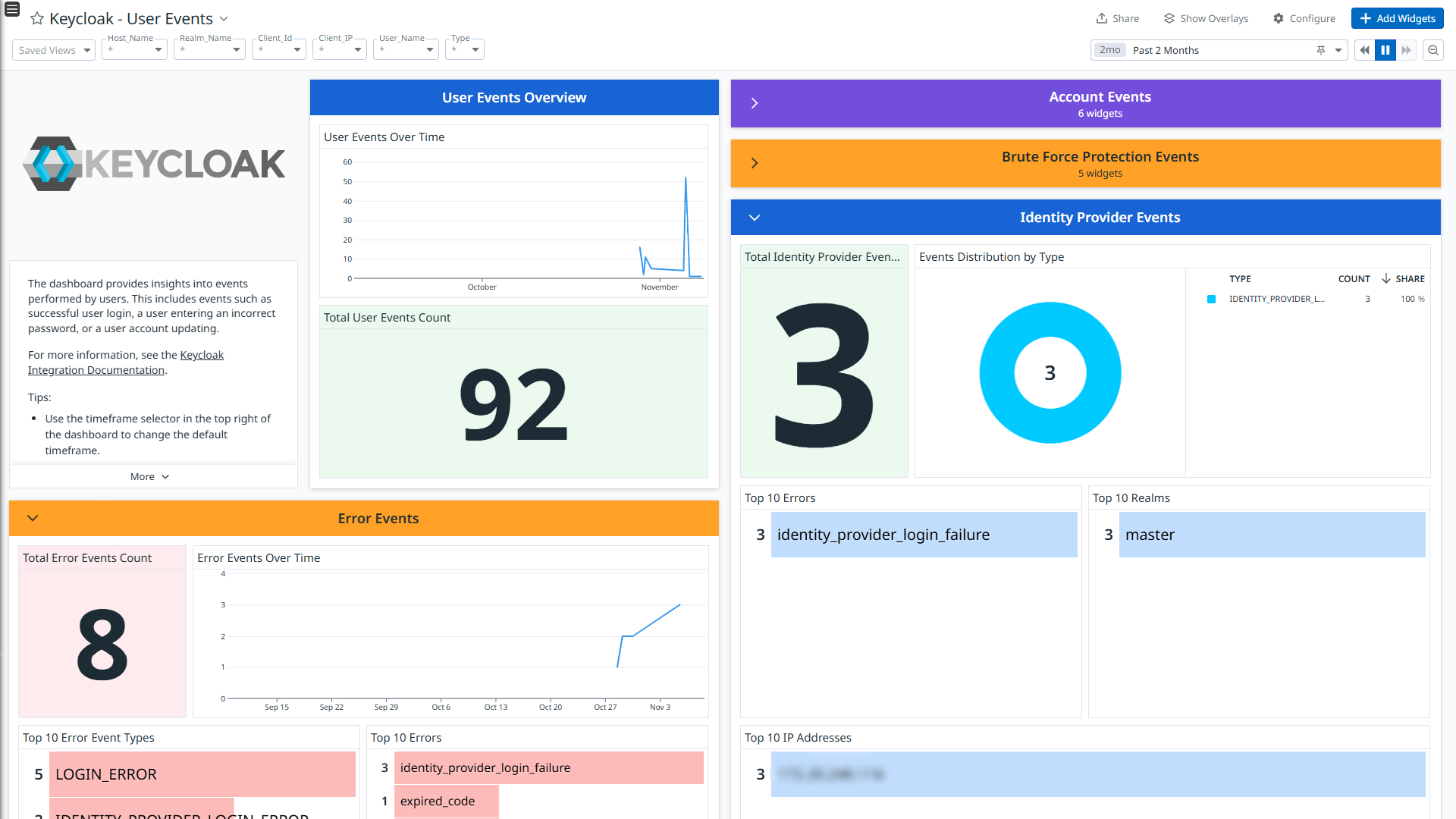

Keycloak: eventos de usuarios

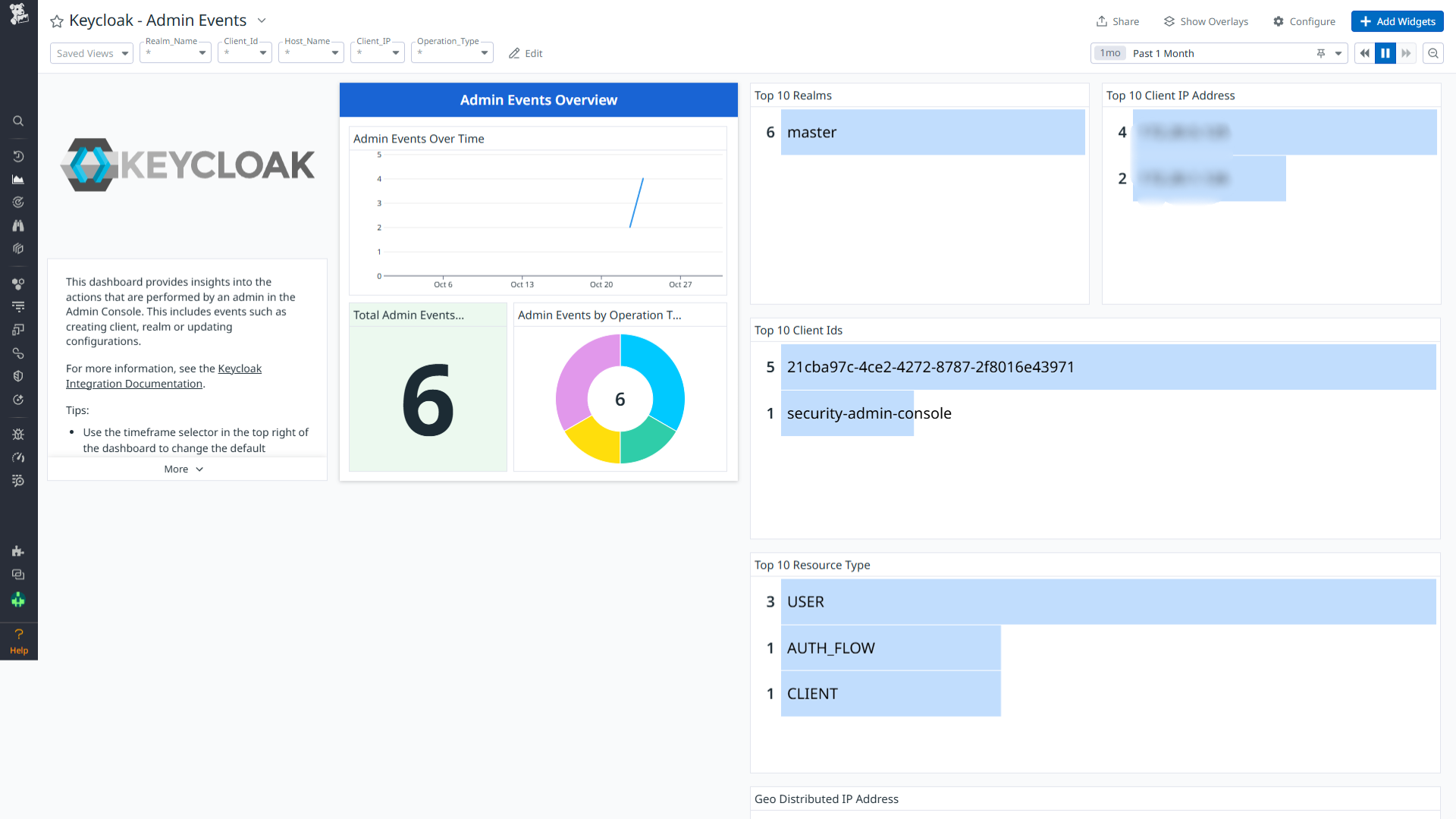

Keycloak: eventos de administrador

Información general

Keycloak es una herramienta abierta de gestión de identidades y accesos de código abierto. Ayuda a añadir autenticación a las aplicaciones y servicios seguros con el mínimo esfuerzo. Keycloak proporciona federación de usuarios, autenticación robusta, gestión de usuarios, autorización detallada y mucho más.

Esta integración analiza los siguientes tipos de logs:

- user-event: eventos generados a partir de la actividad de los usuarios, como la autenticación y las actualizaciones de perfil.

- admin-event: eventos generados a partir de la actividad del administrador.

Visualiza información detallada sobre estos logs a través de los dashboards predefinidos. Además, dispone de reglas de detección predefinidas que te ayudarán a monitorizar y a responder a posibles amenazas de seguridad con eficacia.

Configuración

Instalación

Para instalar la integración de Keycloak, ejecuta el siguiente comando de instalación del Agent y los pasos que se indican a continuación. Para obtener más información, consulta la documentación de Gestión de la integración.

Nota: Este paso no es necesario para el Agent versión >= 7.63.0.

Comando de Linux

sudo -u dd-agent -- datadog-agent integration install datadog-keycloak==1.0.0

Configuración

Recopilación de logs

La recopilación de logs está desactivada por defecto en el Datadog Agent. Actívala en

datadog.yaml:logs_enabled: trueAñade este bloque de configuración a tu archivo

keycloak.d/conf.yamlpara empezar a recopilar tus logs.Consulta el keycloak.d/conf.yaml de ejemplo para conocer las opciones de configuración disponibles. El protocolo apropiado (TCP o UDP) debe elegirse basándose en la configuración de reenvío desyslog de Keycloak. Por defecto, Keycloak utiliza TCP.

- TCP: si se utiliza el protocolo TCP para el reenvío del syslog, establece el tipo en

tcp. - UDP: si se utiliza el protocolo UDP para el reenvío del syslog, modifica el tipo a

udp.

logs: - type: <tcp/udp> port: <PORT> source: keycloak service: keycloakNota:

PORT: el puerto debe ser similar al puerto proporcionado en la sección Configure syslog message forwarding from keycloak.- Se recomienda no modificar los valores de servicio y fuente, ya que estos parámetros forman parte integrante del funcionamiento del pipeline.

- TCP: si se utiliza el protocolo TCP para el reenvío del syslog, establece el tipo en

Configurar el reenvío de mensajes syslog desde keycloak

- Conéctate a la máquina remota donde está instalado Keycloak.

- Navega hasta el directorio donde está instalado Keycloak (normalmente se encuentra en

/opt/keycloak, dependiendo de la configuración). - Añade las siguientes opciones en el comando start para configurar Keycloak para reenviar logs en el servidor del Datadog Agent y ejecuta las mismas opciones en el terminal del servidor de Keycloak.

--log="syslog"

--log-level=org.keycloak.events:debug

--log-syslog-endpoint=<IP Address>:<Port>

--log-syslog-output=json

Opcional: Para utilizar UDP en lugar de TCP para el reenvío de syslog, incluye la siguiente opción en el comando start de Keycloak:

--log-syslog-protocol=udp

- Después de añadir la opción de configuración anterior, el comando de inicio tendría el siguiente aspecto:

bin/kc.[sh|bat] start --log="syslog" --log-syslog-endpoint=<IP Address>:<Port> --log-level=org.keycloak.events:debug --log-syslog-output=json

IP ADDRESS: dirección IP donde se ejecuta tu Datadog Agent.

PORT: número de puerto para enviar mensajes syslog.

Referencia: Keycloak Syslog Configuration

Validación

Ejecuta el subcomando de estado del Agent y busca keycloak en la sección Checks.

Datos recopilados

Log

| Formato | Tipos de evento |

|---|---|

| JSON | user-event, admin-event |

Métricas

La integración de Keycloak no incluye ninguna métrica.

Eventos

La integración de Keycloak no incluye ningún evento.

Checks de servicio

La integración de Keycloak no incluye ningún check de servicio.

Solucionar problemas

Permission denied while port binding (Permiso denegado en la vinculación de puertos):

Si aparece un error de Permission denied (Permiso denegado) al vincular puertos en los logs del Agent:

La vinculación a un número de puerto inferior a 1024 requiere permisos elevados. Concede acceso al puerto mediante el comando

setcap:sudo setcap CAP_NET_BIND_SERVICE=+ep /opt/datadog-agent/bin/agent/agentComprueba que la configuración es correcta ejecutando el comando

getcap:sudo getcap /opt/datadog-agent/bin/agent/agentCon el resultado esperado:

/opt/datadog-agent/bin/agent/agent = cap_net_bind_service+epNota: Vuelve a ejecutar este comando

setcapcada vez que actualices el Agent.

Data is not being collected (No se están recopilando datos):

Asegúrate de que se evita el tráfico del puerto configurado si el firewall está activado.

Port already in use (Puerto ya en uso):

Si aparece el error Port <PORT_NUMBER> Already in Use, consulta las siguientes instrucciones. El siguiente ejemplo es para el puerto 514:

- En los sistemas que utilizan Syslog, si el Agent escucha eventos en el puerto 514, puede aparecer el siguiente error en los logs del Agent:

Can't start UDP forwarder on port 514: listen udp :514: bind: address already in use. Este error se produce porque, por defecto, Syslog escucha en el puerto 514. Para resolver este error, sigue uno de los siguientes pasos:- Desactiva Syslog.

- Configura el Agent para escuchar en un puerto diferente, disponible.

Si necesitas más ayuda, ponte en contacto con el soporte de Datadog.